アサヒグループホールディングス(GHD)が公表したランサムウエア攻撃被害の再発防止策が、セキュリティー関係者の間で注目を集めている。実際の経験に基づき、侵入経路の遮断からゼロトラストに対応した端末への完全移行、EDR(Endpoint Detection and Response)の強化、ガバナンス改革まで、対策を体系的に整理しているためだ。企業のセキュリティー担当者にとって参考になる内容だ。

2025年9月にランサム攻撃の被害に遭ったアサヒGHDは、2026年2月18日に「サイバー攻撃被害の再発防止策とガバナンス体制の強化について」(https://www.asahigroup-holdings.com/newsroom/detail/20260218-0101.html)というリポートを公表した。「同様のリスクに直面する他企業にとって参考となり、社会全体のサイバーセキュリティーの強化および再発防止につなげるべく公表した」(アサヒGHD広報)。

リポートでは、攻撃者の行動と企業側の対応が時系列で整理されている。ネットワーク機器を経由して侵入した攻撃者は、パスワードの脆弱性を突いて管理者権限を奪取し、業務時間外を中心に社内ネットワークを探索した。その後、ランサムウエアが一斉に実行され、複数のサーバーや一部のパソコン端末のデータが暗号化された。

同社は被害拡大を防ぐため、リモートアクセスVPN(Virtual Private Network)や拠点間ネットワーク、クラウド間接続の専用通信回線を遮断し、データセンターを隔離。外部専門機関によるフォレンジック調査を実施し、安全性を確認したバックアップからシステム復旧を進めた。

ランサム攻撃対策に有用な資料

アサヒGHDのリポートは、セキュリティー関係者から「ランサム攻撃対策に有用な資料」と評価する声が上がる。著名なセキュリティー研究者である「にゃん☆たく」氏は「侵入からランサムウエア実行までの攻撃者の動きと、回線遮断やデータセンター隔離、フォレンジック調査など企業側の対応が時系列で整理されている」と指摘する。

さらに、売り上げへの影響や個人情報漏洩の件数、再発防止策まで1つの資料にまとめられている点について、「同様の事象が自社で発生した場合、影響範囲や対外説明の考え方を検討する材料として参考になる」(にゃん☆たく氏)と評価する。

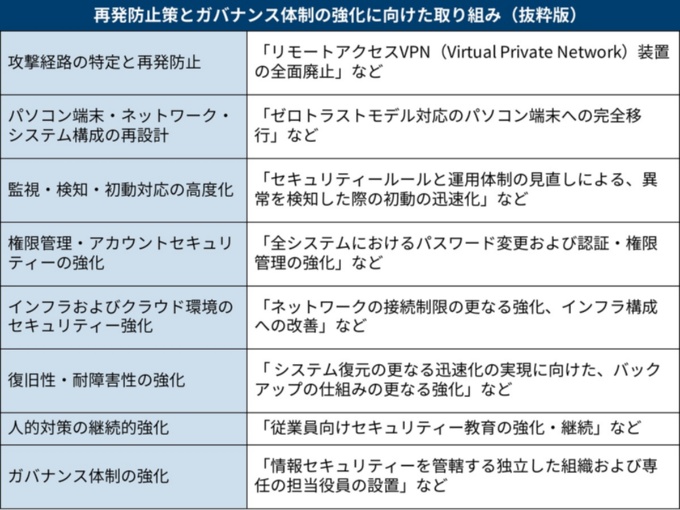

アサヒGHDが発表した再発防止策は、端末、ネットワーク、監視、ID管理、復旧、ガバナンスといった領域別に整理している。具体的にはゼロトラストモデルに対応した端末への完全移行、EDRの設定強化、ネットワーク分離と接続制限、ログ分析・監視の自動化、権限管理の強化、バックアップ体制の強化、情報セキュリティー委員会の設置などだ。「こうした整理は、企業が自社のセキュリティー対策を点検する際のチェックリストとしても活用できる」(にゃん☆たく氏)。

次のページ

ゼロトラスト移行で運用が複雑化する可能性この記事は有料会員限定です