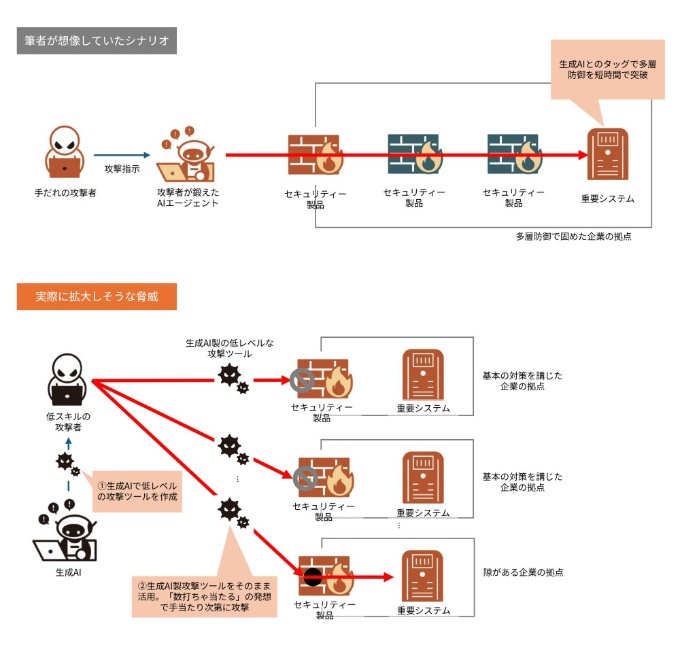

SaaS(ソフトウエア・アズ・ア・サービス)事業者の株価を下げたり、試験で東京大学理科三類の合格水準を大きく上回る得点をたたき出したりと、生成AI(人工知能)のインパクトが各方面に広がる。サイバーセキュリティーの世界も同様で生成AIによって脅威が増している。ただ専門家の報告によると、筆者が想像していたありがちなシナリオとは全く違う方向で脅威を拡大しそうなことが分かってきた。

筆者が想像していたシナリオは、「手だれの攻撃者が生成AIによってさらに能力を高め、相応に守りを固めた環境も短時間で突破するようになる」というものだ。「CTF(キャプチャー・ザ・フラッグ)」と呼ばれるハッキング競技会では、高スキルのセキュリティー技術者が生成AIを使いこなして上位を席巻している。同様に手だれの攻撃者が生成AIでさらに能力を増し、脅威が高まると考えていた。

ところが、米Amazon Web Services(アマゾン・ウェブ・サービス、AWS)が2026年2月に公表した「AI-augmented threat actor accesses FortiGate devices at scale」というブログの内容は全く違っていた。生成AIは攻撃者の能力を確かに高めていたものの、高めた能力は質ではなく量。「下手な鉄砲も数打ちゃ当たる」型の脅威が増す可能性を示していたのだ。

AIが生成した「偵察プログラム」を改良せず使用

AWSのブログによれば、2026年1月11日から2月18日にかけて、55カ国以上で600台を上回る米Fortinet(フォーティネット)のセキュリティー装置を侵害する大規模な攻撃があった。同社のファイアウオールやVPN(仮想私設網)装置は日本の企業や組織も多く利用する。

管理用インターフェースをインターネットに公開していたセキュリティー装置に対し、よく使い回されている認証情報を入力するという手口だった。「エクスプロイト」と呼ばれる脆弱性を悪用するコードさえ必要としない。三井物産セキュアディレクションの吉川孝志フェロー/上級マルウェア解析技術者は「古典的な手口」と指摘する。

認証を突破して足がかりを築いた攻撃者は、内部ネットワークを偵察するプログラムを動かした。AWSは、この偵察プログラムの開発に生成AIを活用した痕跡を確認したとしている。攻撃者が想定したシナリオから外れると正しく動作しない、質の低いつくりだった。これは生成AIが生成したコードを改良せずそのまま使ったことを表している。

攻撃者は偵察用プログラム以外にも様々な攻撃用ツールを生成AIで開発していた。ひと昔前であれば、攻撃用ツールを幾つも開発するには相応の能力と時間が必要で、規模が相応に大きい攻撃グループでなければ難しかった。しかし今回の攻撃では単独またはごく少数の攻撃者が実践したとAWSは指摘する。質こそ低いものの、生成AIによってツールを量産する能力を攻撃者が得たわけだ。

次のページ

低レベルな攻撃が押し寄せるこの記事は会員登録で続きをご覧いただけます