MCPセキュリティ、ちゃんとやってる?その設計、普通に事故ります

Zenn / 3/27/2026

💬 OpinionDeveloper Stack & InfrastructureTools & Practical Usage

Key Points

- MCP(Model Context Protocol)の設計・実装でセキュリティが軽視されがちで、結果として事故(情報漏えい・不正実行など)が起きうると指摘しています。

- MCPは外部ツール/サービスと連携する性質上、権限管理・入力検証・実行制御を甘くすると攻撃面が一気に広がる点が論点です。

- 「普通に事故ります」という観点から、よくある設計ミス(過剰な権限、境界の曖昧さ、ガードレール不足)を前提にリスクが顕在化することを警告しています。

- セキュリティを後付けではなく、MCPの設計段階で前提条件として組み込むべきだというメッセージが中心です。

MCP、ちゃんとセキュリティ考えてますか?

「とりあえず動いたAIエージェント」が、ある日突然、勝手に社外APIを叩いたり、内部データを外部に送信したりする可能性があります。

これはバグではありません。設計ミスです。

たとえば、こんな実装をしていませんか?

もし一つでも心当たりがあるなら、そのエージェントはすでに事故ってもおかしくない状態です。

LLMの出力をそのままツールに渡している(サニタイズなし)

認可チェックをアプリ側で「なんとなく」実装している

APIキーを環境変数にベタ書きしている

これ、全部アウトです。

「プロンプトで禁止しているから大丈夫」は、AIの世界では通...

Continue reading this article on the original site.

Read original →広告

Related Articles

![[Boost]](/_next/image?url=https%3A%2F%2Fmedia2.dev.to%2Fdynamic%2Fimage%2Fwidth%3D800%252Cheight%3D%252Cfit%3Dscale-down%252Cgravity%3Dauto%252Cformat%3Dauto%2Fhttps%253A%252F%252Fdev-to-uploads.s3.amazonaws.com%252Fuploads%252Fuser%252Fprofile_image%252F3618325%252F470cf6d0-e54c-4ddf-8d83-e3db9f829f2b.jpg&w=3840&q=75)

[Boost]

Dev.to

Managing LLM context in a real application

Dev.to

Got My 39-Agent System Audited Live. Here's What the Maturity Scorecard Revealed.

Dev.to

OpenAI Killed Sora — Here's Your 10-Minute Migration Guide (Free API)

Dev.to

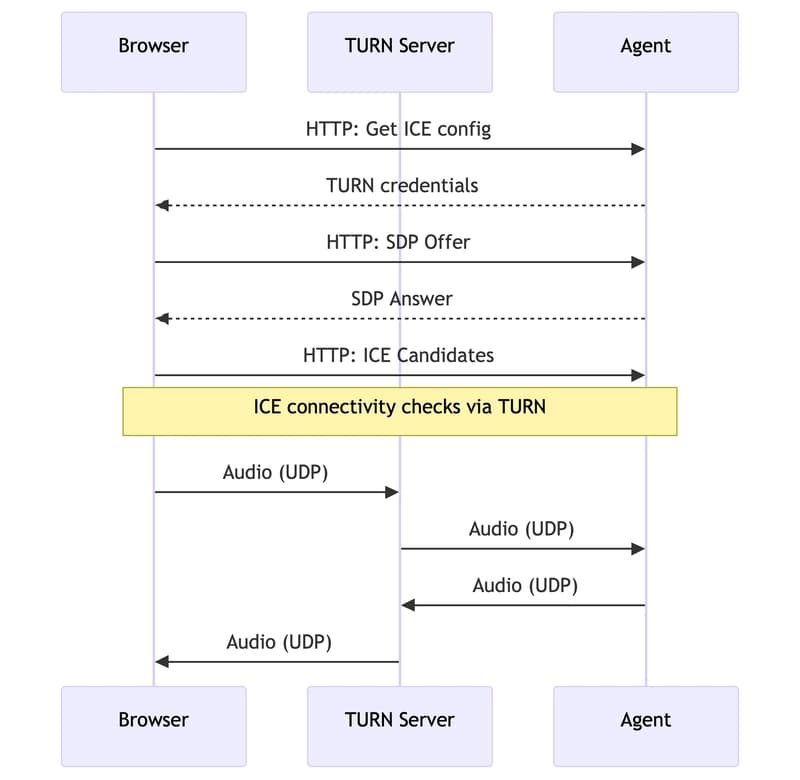

Switching my AI voice agent from WebSocket to WebRTC — what broke and what I learned

Dev.to