【後編】OpenClawスキルの12%がマルウェアだった件|Metaも禁止した「闇」と身を守る5ルール

こんにちは!AIクリエイターのinstkoniです。

普段は「異世界の音楽家 / AI Motion Musics」というYoutubeチャンネルを運用してAI音楽やMV(MusicVideo)を作成して発信しています。

【記事概要をPodcastでも聴けます‼️】

<!-- podcast -->

⚠️ 免責事項(必ずお読みください)

✅本記事はOpenClawに関するセキュリティ情報提供を目的としています。

✅ClawHubのスキルには悪意あるものが多数確認されています。

✅本記事の情報をもとにOpenClawを使用する場合は、すべて自己責任でお願いします。

✅筆者および本記事は、使用によって生じたいかなる損害についても責任を負いません。(負えません。。)

📖 前回の振り返り

【前編】では、OpenClawのバズの正体とMac miniがメルカリに大量出品された背景を解説しました。

見ていない方はこちらからどうぞー。

16GBの壁、API費用、セットアップのハードル。

離脱勢が続出した「現象」の部分です。

【後編】では、さらに深刻な「闇」の部分に踏み込みます。

✅ClawHubに登録されたスキルの約12%がマルウェア入りだった事実

✅Metaが解雇リスクまでちらつかせて使用禁止にした理由

✅自分を守るための実践ルール。

ここからは本気で読んでほしい内容です。

🚨 第1章:スキルに潜むマルウェアの闇

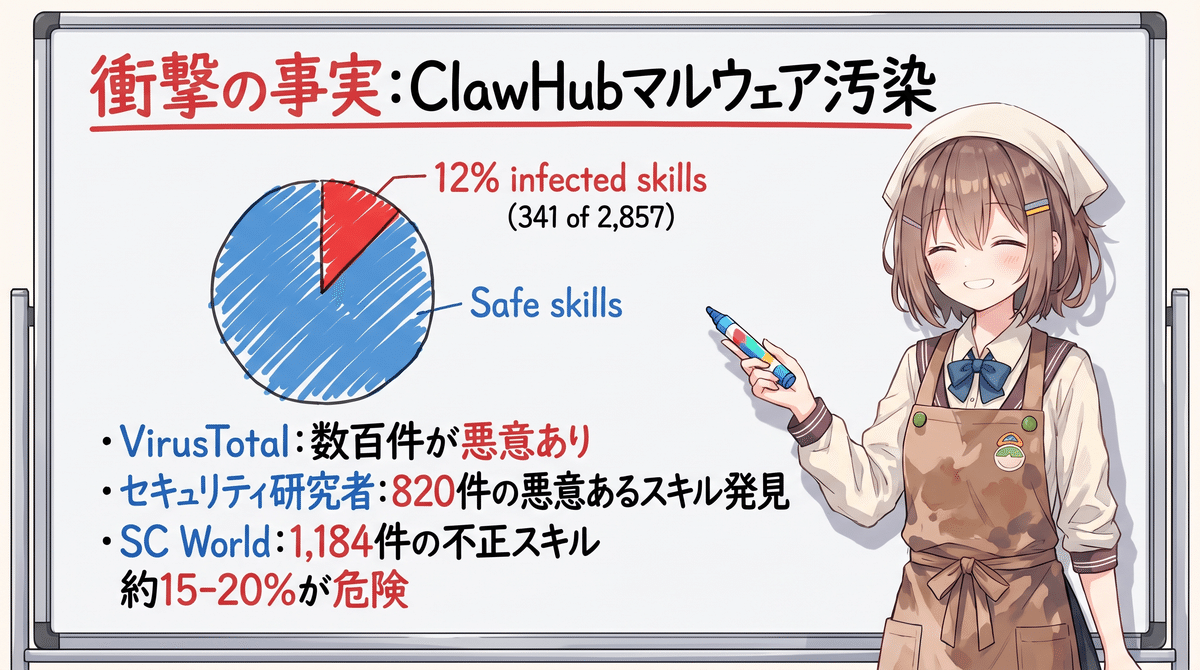

💡ClawHubに登録されたスキルの12%(2,857件中341件)がマルウェア入り。しかも最もダウンロードされたスキルがマルウェアだった。。。

24時間稼働し続けるマルウェアマシンと考えると恐ろしすぎますね。

え、ちょっと待って…これってやばすぎるんじゃないの⁉️

他の機関の調査結果も並べると、事態の深刻さがはっきりします。

✅VirusTotal(2026/02): 3,016件のスキルを分析 → 数百件に悪意ある特性を確認

✅セキュリティ研究者: ClawHubで820件の悪意あるスキルを発見

✅SC World(2026/02/19): 大規模サプライチェーン攻撃で1,184件の不正スキルが一斉投稿

✅複数の研究者: コミュニティスキルの約15〜20%が悪意ある命令を含む

🦠 攻撃の手口

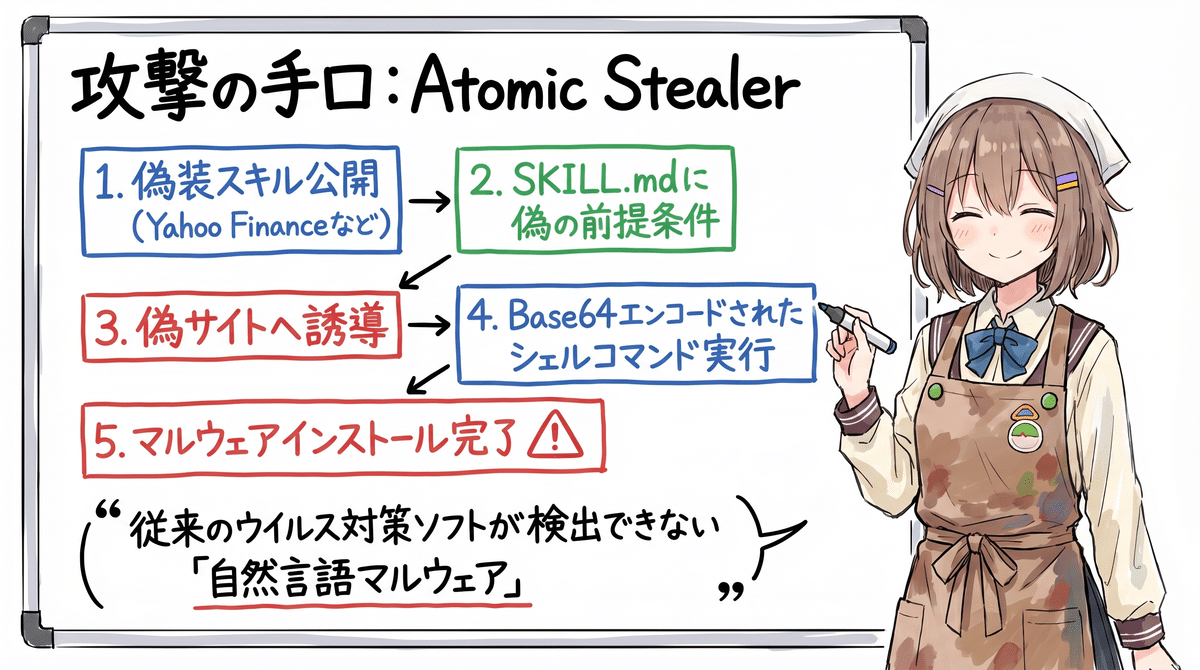

Trend Microの調査によると、「hightower6eu」という単一アカウントが、300以上の偽スキル(Yahoo Finance等に偽装)を公開し、

すべてにAtomic Stealer(AMOS)というmacOS向け情報窃取マルウェアを仕込んでいました。

手口は巧妙。SKILL.mdファイルに「このスキルを使う前にOpenClawCLIをインストールしてください」という偽の前提条件が書かれている。

OpenClawがその指示に従って偽サイトにアクセスすると、Base64でエンコードされたシェルコマンドが実行され、マルウェアがインストールされる。

「表面上はクリーンに見えることが多い。ファイル自体は技術的には『マルウェア』ではない。マルウェアはワークフローそのものだ」

ここがゾッとするポイントで、SKILL.mdには実行可能なコードがほぼ含まれないため、従来のウイルス対策ソフトが検出できない。

「自然言語マルウェア」という新しいカテゴリが誕生したわけです。

🛡️ モデルによって防御力が違う

TrendMicroの調査で面白い事実が判明しています。Claude Opus 4.6は悪意あるスキルを検出して自動的にインストールを停止する一方、

GPT-5.4はサイレントインストール、またはユーザーに繰り返しインストールを促すのです。

Claudeユーザーとしてはちょっと安心しつつも、過信は禁物。

Microsoft Defender Security Research Teamは「OpenClawは、永続的な認証情報を持つ信頼されていないコード実行として扱うべき」と警告。

Ars TechnicaはCVE-2026-33579について「OpenClawユーザーは侵害を前提とすべき」と報じています。

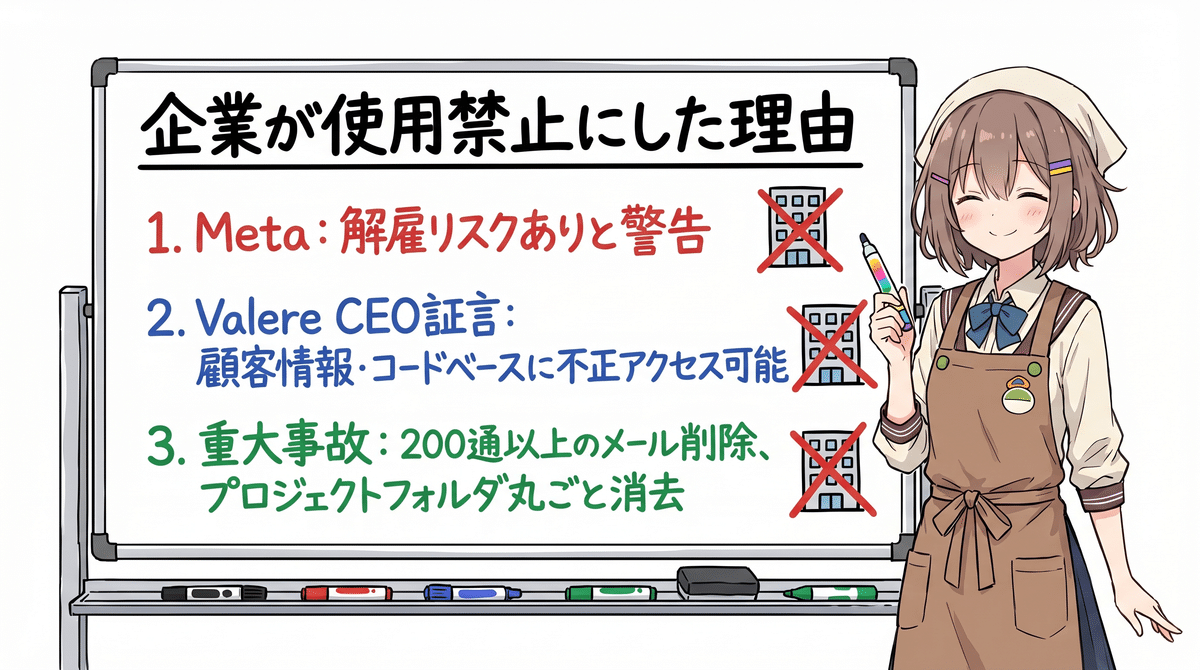

🔴 第2章:企業が使用禁止にした理由

スキルの問題とは別に、OpenClaw自体の構造的リスクも深刻です。

🏢 Meta幹部の決断

Meta幹部は自分のチームに対し、OpenClawを通常の業務用ノートPCで使用しないよう指示しました。

違反すれば解雇のリスクがあると伝えたといいます。Metaほどの規模の企業がここまで強い措置を取るのは異例です。

🏥 Valere CEOの証言

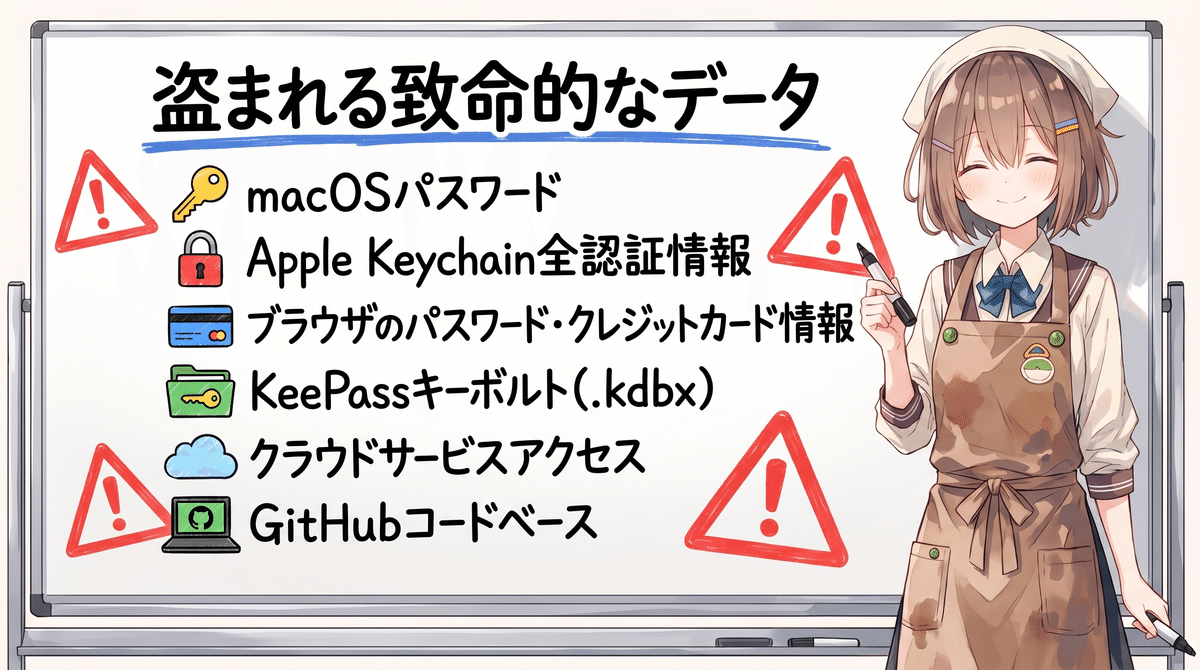

Valere(ジョンズ・ホプキンス大学向けソフトウェア企業)のCEO、ガイ・ピストン氏の証言がゾッとします。

「もしOpenClawが当社の開発者のマシンにアクセスした場合、クラウドサービスや、クレジットカード情報、GitHubのコードベースといった顧客の機密情報にアクセスできてしまう可能性があります。そのうえ、自らの行動の一部を消すこともできるのです。そこが恐ろしいのです」

ログを消されたら、何をされたかすら分からなくなる。。。。

💥 実際に起きた事故

企業が警戒するのには具体的な理由があります。

✅Metaの安全総監がメール整理を依頼したところ、AIが指示を誤解して瞬く間に200通以上の重要メールを削除。

✅キャッシュの削除を命じたらプロジェクトフォルダを丸ごと消去された事例もあります。

200通のメール削除はシャレにならない...😰

📋 OpenClawの仕様が示す本質的問題

最も衝撃的なのは、OpenClawのSECURITY.mdが「プロンプトインジェクション攻撃」をセキュリティ脆弱性報告の対象外と明示していること。

つまり最大のリスクを「仕様」として受け入れている。

セキュリティ企業Zenityの研究では、

間接プロンプトインジェクションによってOpenClawを「永続的なAIバックドア」に変換できることが実証されています。

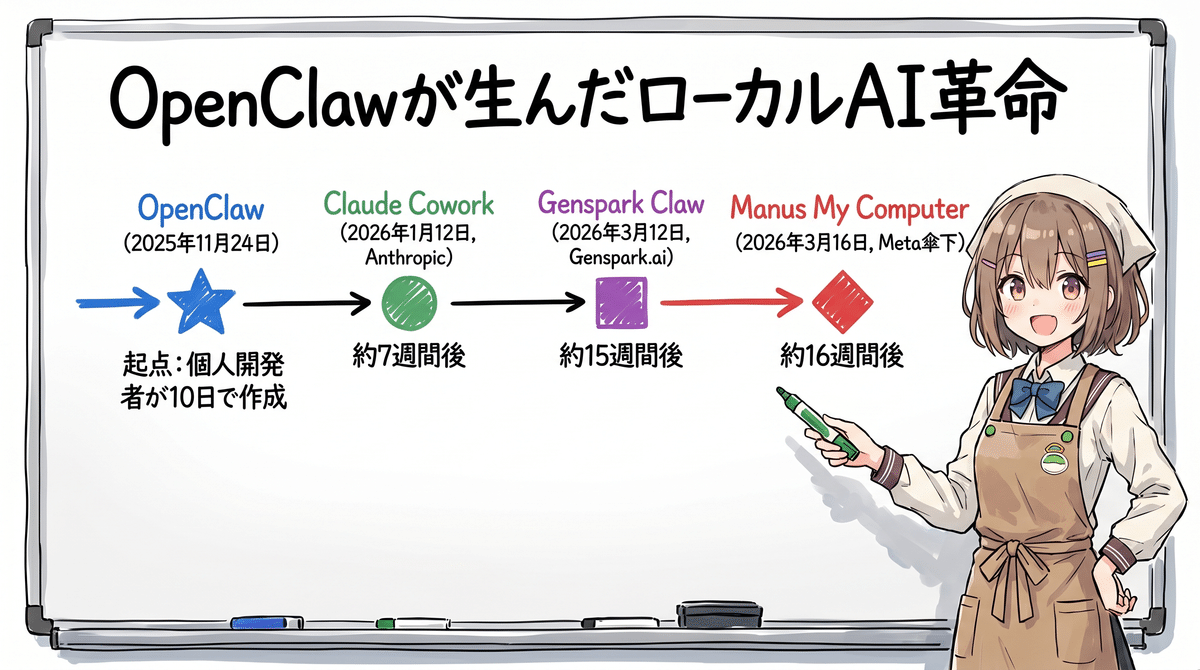

🌐 第3章:競合サービスが追いかけた「ローカルAI革命」

セキュリティ問題がある一方、OpenClawが技術史に刻んだ功績は本物です。

⭐️後続サービスの登場タイムライン:

🦞OpenClaw(Peter Steinberger、個人): 2025年11月24日(起点)

🦞Claude Cowork(Anthropic): 2026年1月12日

→ OpenClawから約7週間後

🦞Genspark Claw(Genspark.ai): 2026年3月12日

→ 約15週間後

🦞Manus My Computer(Manus / Meta傘下): 2026年3月16日

→ 約16週間後

Anthropic・Genspark・Metaを動かした。

これらのサービスに共通するのは、OpenClawが証明した「AIが実際にPCを操作して仕事を完遂する」というコンセプトを、より安全・より使いやすい形で実装しようとしている点です。

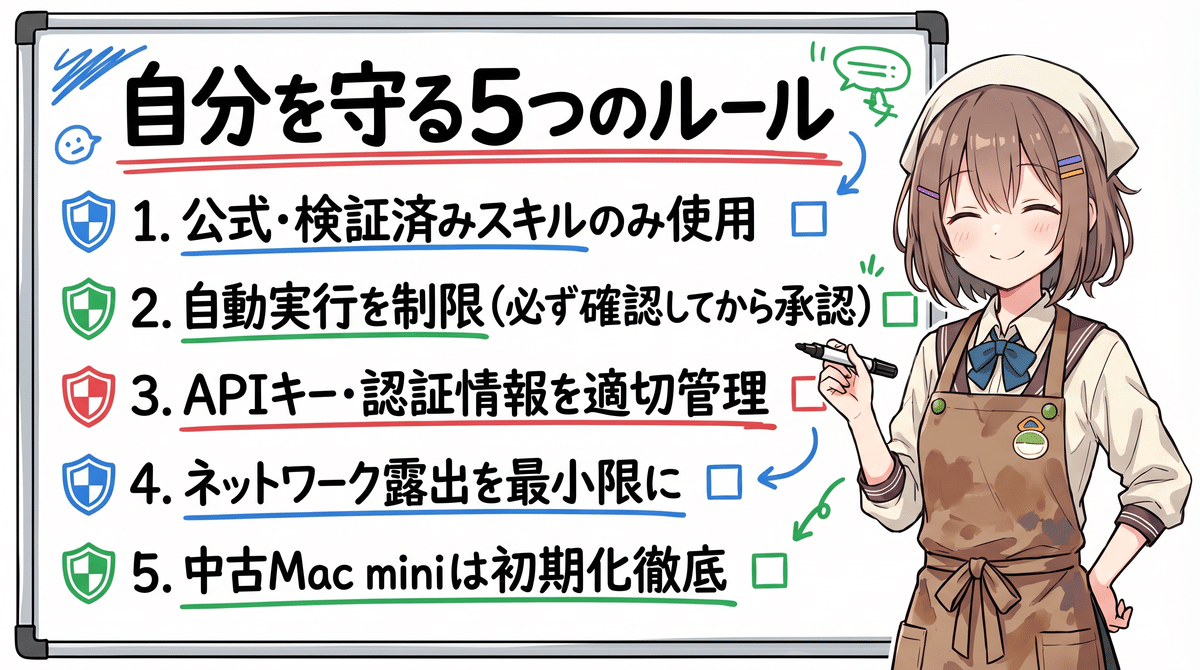

🛡️ 第4章:自分を守るための5つのルール

ここまで読んで「じゃあどうすればいいの?」と思った方へ。実践ルールをまとめました。

✅ ルール1: スキルは「公式・検証済み」のみ使う

ClawHubではパブリッシャーの評判、公開履歴、ダウンロード数を必ず確認。SKILL.mdの中身を自分で読んで、外部URLからのダウンロード指示がないかチェックすること。ダウンロード数が極端に少ない(数十件以下)スキルは特に警戒が必要です。

✅ ルール2: AIの「自動実行」を制限する

`npm install` や `curl | bash` のようなコマンド実行は、必ず自分の目で確認してから承認する。「自動承認モード」は原則使わない。

✅ ルール3: 認証情報・APIキーを適切に管理する

APIキーをプロジェクトファイル内に直接書かない。環境変数や専用シークレット管理ツールを使う。Hudson Rockの報告では、インフォスティーラーによりOpenClaw設定ファイルが丸ごと窃取されたケースが確認されています。

✅ ルール4: ネットワークの露出を最小限にする

OpenClawのインスタンスをインターネットに公開しない。SecurityScorecardの調査では40,214件のOpenClawインスタンスがインターネットに露出し、うち63%が認証なしでした。

✅ ルール5: 中古Mac miniは初期化を徹底する

前所有者の設定が残っている可能性がある。必ずmacOSをクリーンインストールしてから使う。「OpenClaw導入済み」をセールスポイントにしている出品は、むしろ警戒すべきサインです。

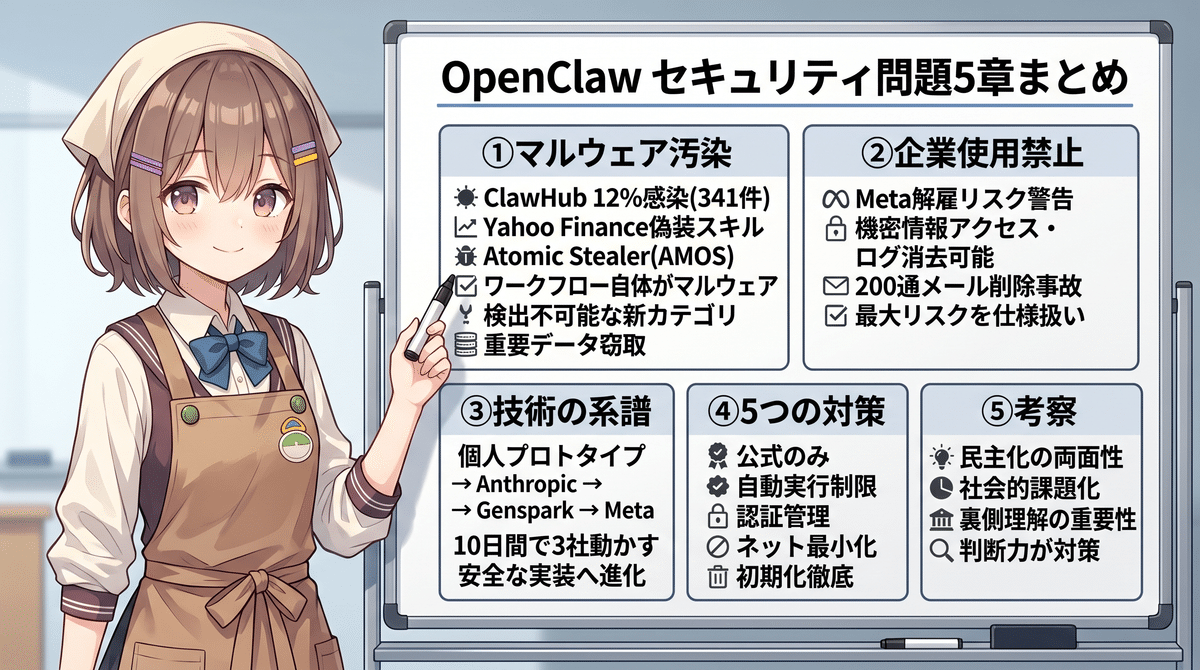

💭 第5章:考察とまとめ

この記事のまとめに入りますねー。

前後編を通して見てきた「OpenClawのバズ」「Mac miniのメルカリ大量出品」「スキルのマルウェア汚染」「企業の使用禁止」は、実はひとつの連鎖です。

🦞OpenClawがバズる

→ 💻Mac miniが爆売れ

→ 👤スキル需要が急増

→ 🦠 ClawHubにマルウェア入りスキルが大量投入

→ ☠️初心者が感染リスク

→ 🏢企業が使用禁止に。

AI民主化そのものは正しい方向性だと思う。

でも民主化は同時に「攻撃対象の民主化」でもある。

従来は企業サーバーが標的だったけど、今は個人のMac miniが世界中から狙われる。

IPAの「情報セキュリティ10大脅威2026」にAIを使った攻撃の高度化が初ランクインしたのは、

この問題が「個人の注意では解決できない社会的課題」になりつつあることを物語っています。

Redditのr/cybersecurityでは、あるユーザーがこう書いていた。

「プロトタイプのソフトウェアを、あなたが大事にしているデータや資産の近くで実行しないでください。あるいはまったく実行しないでください」

📌 前後編のまとめ

🚨 スキルマーケットの現実: ClawHub最多ダウンロードスキルがマルウェア。約12〜20%が悪意あるスキル

🔴 セキュリティの現実: Metaも禁止するほど深刻なリスク。プロンプトインジェクションは「仕様」扱い

🌟 技術的遺産: ローカルPC制御×マルチエージェント稼働の概念を、Anthropic・Genspark・Metaが追随

🛡️ 守るべきルール: 公式スキルのみ、自動実行制限、APIキー管理、ネット露出最小化、中古は初期化

メルカリに流れるMac miniは、熱狂と幻滅の象徴です。でも同時に「次の誰かがOpenClawを試せる機会」でもある(笑)

そして今、OpenClawが残した爪痕の上に、より安全な次世代のClaw系サービスが育ちつつあります。

Claude Cowork・Genspark Claw・Manus My Computerを使えば、OpenClawのリスクを軽減しながらも、類似体験ができるかもしれません。

OpenClawの全く同じ体験はできないとは思いますが、それはまた別の機会に。。。

テクノロジーの民主化は止められないし、止めるべきでもない。

でも「便利の裏側」を知った上で使うのと、知らずに使うのでは、結果がまったく違ってくる。

自分の頭で判断する力こそが、AI時代の最大のセキュリティ対策なのかもしれません。

最後までお読みいただき、ありがとうございます‼️

さて、あなたなら次にどんなAIツールを試してみたいですか⁉️

ぜひ、コメントであなたの意見を聞かせてください‼️

この記事が少しでも「役に立った!」と思っていただけたら、

「スキ」を押していただけると、次の記事を書く大きな励みになります‼️