Vercelの社員がAIツールを採用しました。そのAIベンダー側の社員はインフォスティーラーの被害に遭いました。この組み合わせにより、誰もレビューしていなかったOAuthの付与を通じてVercelの本番環境に侵入できる“踏み込み”経路が作られたのです。

Next.jsの背後にあるクラウド基盤で、毎週数百万回のnpmダウンロードを支えるVercelは、日曜に、攻撃者が社内システムへ不正にアクセスしたことを確認したと発表しました。Mandiantが投入され、法執行機関にも連絡が行われました。調査は継続中です。月曜のアップデートでは、VercelがGitHub、Microsoft、npm、Socketと連携して、Vercelのnpmパッケージに侵害がないことを検証したことが明らかになりました。Vercelはまた、環境変数の作成を現在「sensitive(機密)」にデフォルト設定することも発表しました。Next.js、Turbopack、AI SDK、そしてVercelが公開しているすべてのnpmパッケージは、GitHub、Microsoft、npm、Socketとの連携監査の後も侵害されていません。

侵入口になったのはContext.aiでした。OX Securityの分析では、Vercelの社員がContext.aiのブラウザ拡張機能をインストールし、企業のGoogle Workspaceアカウントを使ってそれにログインしたことで、広範なOAuth権限が付与されたことが分かりました。Context.aiが侵害されると、攻撃者はその社員のWorkspaceへのアクセス権を引き継ぎ、Vercelの環境へと横移動し、「sensitive」としてマークされていない環境変数を洗い出すことで権限をエスカレートしました。Vercelの告知によれば、「sensitive」とマークされた変数は、読み取れない形で保存されます。この指定がない変数は、ダッシュボードとAPI経由で平文のままアクセス可能で、攻撃者はその変数をエスカレーションの手がかり(経路)として利用したのです。

CEOのGuillermo Rauchは、攻撃者について「非常に高度で、そして強く推測するに、AIによって大幅に加速された」と説明しました。Nudge SecurityのCTOであるJaime Blascoは、独立して、Context.aiのChrome拡張機能に紐づく2つ目のOAuth付与を提示しました。これは、Rauchの公表前に、Vercelが公開したIOCにあるクライアントIDとContext.aiのGoogleアカウントを一致させるものでした。The Hacker Newsによると、Googleは3月27日にContext.aiのChrome拡張機能をChrome Web Storeから削除しました。The Hacker NewsとNudge Securityによれば、その拡張は、ユーザーのGoogle Driveファイルへの読み取りアクセスを可能にする2つ目のOAuth付与を埋め込んでいました。

患者ゼロ。RobloxのチートとLumma Stealerの感染

Hudson Rockが月曜に法医学的な証拠を公表し、侵害の起点は、2026年2月にContext.aiの社員の端末で発生したLumma Stealerの感染であると報告しました。Hudson Rockによれば、ブラウザの履歴には、その社員がRobloxのオートファーム用スクリプトやゲームのエクスプロイト実行器をダウンロードしていたことが示されていました。盗み取られた資格情報には、Google Workspaceのログイン、Supabaseキー、Datadogトークン、Authkitの資格情報、そしてsupport@context.aiアカウントが含まれていました。Hudson Rockは、感染ユーザーを、Vercelプラットフォーム上のContext.aiのテナント「context-inc」の中核メンバーとして特定しました。このユーザーは、本番環境の環境変数ダッシュボードへの管理者アクセスを持っていました。

Context.aiは日曜(ただし月曜に更新)に自社の告知を公開し、この侵害が、企業向けのBedrock提供ではなく(Context.aiのエージェント基盤プロダクトであり、AWS Bedrockとは無関係です)、廃止予定のAI Office Suiteのコンシューマー向け製品に影響することを明らかにしました。Context.aiは、3月にAWS環境への不正アクセスを検知し、調査のためにCrowdStrikeを雇い、その環境を停止したと述べています。更新された告知では、そのスコープが当初理解されていたよりも広かったとも開示されました。攻撃者は、コンシューマーユーザーのOAuthトークンも侵害しており、そのうちの1つのトークンがVercelのGoogle Workspaceへの扉を開いたのです。

放置期間(dwell time)が、セキュリティ責任者が気にすべき重要なポイントです。Context.aiが3月に検知してから、Vercelが日曜に開示するまで、ほぼ1か月が空いていました。別のTrend Microの分析では、侵入が2024年の初期(2024年6月頃)から始まっていたことを示唆しています。もしこれが確認されれば、放置期間はおよそ22か月にまで延びます。VentureBeatは、Hudson Rockの2026年2月の時点に基づくタイムラインと、この時系列を独自に整合させることができませんでした。Trend Microは、掲載前にコメント依頼へ応答しませんでした。

検知が見えなくなる場所

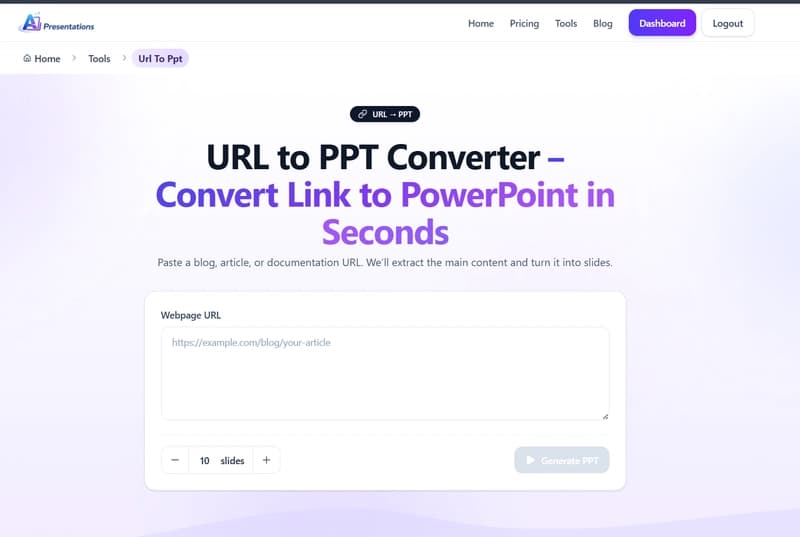

セキュリティ責任者は、この表を使って、今回の侵害が悪用した4ホップのキルチェーンに対し、自社の検知スタックをベンチマークできます。

キルチェーンのホップ | 何が起きたか | 誰が検知すべきか | 一般的なカバレッジ | ギャップ |

1. 社員端末でのインフォスティーラー | Context.aiの社員がRobloxのチート用スクリプトをダウンロードしました。Lumma StealerがWorkspaceの資格情報、Supabase/Datadog/Authkitのキーを収集しました。 | エンドポイントでのEDR。資格情報の露出(credential exposure)監視。 | 低い。端末はおそらく監視が十分ではない。多くの組織では、スティーラーのログ監視が行われていません。 | 大半の企業は、インフォスティーラーの脅威インテリジェンスフィードを購読していません。また、スティーラーログを社員のメールドメインと突合していません。 |

2. Context.aiでのAWS侵害 | 攻撃者は収集した資格情報を使ってContext.aiのAWSにアクセスしました。3月に検知されています。 | Context.aiのクラウドセキュリティ。AWS CloudTrail。 | 部分的に検知。Context.aiはAWSへのアクセスを停止しましたが、OAuthトークンの持ち出しは見逃しました。 | 初期調査ではOAuthトークンの持ち出しが特定できませんでした。Vercelの開示までスコープが過小評価されていました。 |

3. Vercel WorkspaceへのOAuthトークン窃取 | 侵害されたOAuthトークンが、Vercelの社員のGoogle Workspaceへのアクセスに使われました。社員はChrome拡張機能を通じて「Allow All(すべて許可)」権限を付与していました。 | Google Workspaceの監査ログ。OAuthアプリ監視。CASB。 | 非常に低い。多くの組織は、サードパーティによるOAuthトークンの利用パターンを監視していません。 | 付与を阻止する承認ワークフローがありませんでした。侵害されたサードパーティからのOAuthトークン利用に対する異常検知が行われていません。誰も気づかなかったのがこのホップです。 |

4. Vercelの本番環境への横移動 | 攻撃者は機密でない環境変数(ダッシュボード/API経由で参照可能)を列挙し、顧客の資格情報を収集しました。 | Vercelプラットフォームの監査ログ。行動分析。 | 中程度。Vercelは、攻撃者が顧客の資格情報へアクセスした後に侵入を検知しました。 | 検知が持ち出しの後であって、持ち出す前ではありませんでした。侵害されたWorkspaceアカウントによる環境変数アクセスは、リアルタイムのアラートを引き起こしませんでした。 |

確定していること vs. 誇張されている主張

Vercelの告知は、社内システムへの不正アクセス、影響を受けた顧客の一部に限られていること、そしてContext.aiのGoogle WorkspaceのOAuthアプリに紐づく2つのIOCを裏付けています。Rauchは、Next.js、Turbopack、そしてVercelのオープンソースプロジェクトは影響を受けていないと確認しています。

別件として、ShinyHunters の名前を使用する脅威アクターが BreachForums に投稿し、Vercel の社内データベース、従業員アカウント、そして GitHub と NPM のトークンを保有していると主張した。提示価格は 200 万ドルだ。Google Threat Intelligence のプリンシパル脅威アナリストである Austin Larsen は、その主張を「おそらくなりすましだ」と評価した。これまで ShinyHunters に関連づけられてきた関係者は関与を否定している。これらの主張はいずれも独立して検証されていない。

Vercel の侵害で露呈した 6 つのガバナンス上の失敗

1. AI ツールの OAuth スコープが監査されない。 Context.ai 自身の速報では、Vercel の従業員が企業アカウントを使って「すべて許可(Allow All)」の権限を付与したと述べている。多くのセキュリティチームは、従業員がどの AI ツールに OAuth アクセスを許可したのかを把握できていない。

CrowdStrike の CTO である Elia Zaitsev は RSAC 2026 で端的にこう述べた。「怠けているからという理由で、エージェントに何でもアクセスさせないでください。仕事を完了するのに必要なものだけにアクセスを制限してください。」Forrester の VP 兼プリンシパルアナリストである Jeff Pollard は Cybersecurity Dive に対し、この攻撃は サードパーティのリスク管理と AI ツールの権限に関する注意喚起だと語った。

2. 環境変数の分類が本当のセキュリティとして機能している。 Vercel は、 「機密(sensitive)」としてマークされた変数(読み取りを防ぐ形で保存される)と、それ以外(ダッシュボードと API 経由で平文のままアクセス可能)を区別している。攻撃者は、アクセス可能な変数をエスカレーションの経路として利用した。開発者向けの利便性トグルが、被害範囲(爆発半径)を決めることになった。Vercel はその後、デフォルトを変更した。新しい環境変数は今やデフォルトで機密として扱われる。

「最新の統制は導入されるが、レガシーのトークンやキーが廃止されないと、システムは静かにそれらを優先してしまう」と、VentureBeat に Enkrypt AI の CSO であり AWS の元 Deputy CISO でもある Merritt Baer は語った。

3. インフォスティーラー → SaaS → サプライチェーンへのエスカレーション連鎖は検知カバレッジが欠けている。 Hudson Rock の報告は、キルチェーンが 4 つの組織境界をまたいだことを示している。単一の検知レイヤーがその連鎖全体をカバーしているわけではない。Context.ai の更新された速報は、範囲が、同社が CrowdStrike 主導で実施した調査の際に最初に特定していたものを超えていたことを認めている。

4. ベンダーの検知から顧客への通知までの滞留時間が、攻撃者のタイムラインを上回る。Context.ai は 3 月に AWS の侵害を検知した。Vercel は日曜に開示した。すべての CISO は自社のベンダーに確認すべきだ。無断アクセスを検知した後、下流の顧客に影響し得る場合、契約上の通知期限(通知ウィンドウ)はどのくらいか?

5. サードパーティの AI ツールは新たなシャドー IT だ。 Vercel の速報では Context.ai を「小規模なサードパーティの AI ツール」と表現している。Grip Security の 2026 年 3 月の分析では、23,000 の SaaS 環境を調べた結果、AI 関連攻撃が前年比で 490% 増加していた。Vercel は、これを厳しい形で学んだ最新のエンタープライズ企業だ。

6. AI によって加速された攻撃者が、対応のタイムラインを圧縮する。Rauch の AI 加速に関する評価は、彼の IR(インシデント対応)チームが観測した内容に基づく。CrowdStrike の 2026 Global Threat Report では、ベースラインを eCrime のブレイクアウト(突破)までの平均 29 分としており、2024 年より 65% 速い。

セキュリティ責任者向けアクションプラン

攻撃対象領域 | 何が失敗したか | 推奨アクション | オーナー |

OAuth ガバナンス | Context.ai が広範な「すべて許可(Allow All)」の Workspace 権限を保持していた。承認ワークフローが遮断しなかった。 | 組織全体で、すべての AI ツールの OAuth 許可を棚卸しする。最小権限の原則を超えるスコープを無効化する。今すぐ Vercel の IOCs も確認する。 | Identity / IAM |

環境変数の分類 | 「機密(sensitive)」としてマークされていない変数はアクセス可能なままだった。アクセス可能性が、エスカレーションの経路になった。 | 読み取り不可をデフォルトにする。任意の変数をアクセス可能に格下げ(ダウングレード)するには、セキュリティの承認を必須にする。 | プラットフォーム開発 + セキュリティ |

インフォスティーラーからサプライチェーン | キルチェーンは Lumma Stealer、Context.ai の AWS、OAuth トークン、Vercel Workspace、そして本番環境にまたがっていた。 | インフォスティーラーのインテリジェンス・フィードを従業員ドメインと突合する。盗難ログ上でクレデンシャルが露出した場合、資格情報(クレデンシャル)のローテーションを自動化する。 | 脅威インテリジェンス + SOC |

ベンダー通知の遅れ | Context.ai の検知から Vercel の開示まで、ほぼ 1 か月あった。 | OAuth またはアイデンティティ統合が関わるすべての契約に、72 時間の通知条項を求める。 | サードパーティリスク / 法務 |

シャドー AI の導入 | ある従業員の未承認 AI ツールが、数百の組織に対する侵害の攻撃経路になった。 | シャドー IT の発見範囲を AI エージェント・プラットフォームまで拡張する。未承認の導入をセキュリティ事象として扱う。 | セキュリティ運用 + 調達 |

横展開(ラテラルムーブメント)の速度 | Rauch は AI による加速を疑っている。攻撃者はアクセスからエスカレーションまでの時間枠を圧縮した。 | 検知から封じ込めまでの SLA を 29 分の eCrime 平均を下回る水準に切り詰める。 | SOC + IR チーム |

今日、2 つの IoC チェックを実行する

Google Workspace の管理コンソール(Security > API Controls > Manage Third-Party App Access)で、OAuth アプリ ID を 2 つ検索してください。

1 つ目は 110671459871-30f1spbu0hptbs60cb4vsmv79i7bbvqj.apps.googleusercontent.com で、Context.ai の Office Suite に紐づいています。

2 つ目は 110671459871-f3cq3okebd3jcg1lllmroqejdbka8cqq.apps.googleusercontent.com で、Context.ai の Chrome 拡張機能に紐づき、Google Drive の読み取りアクセスを付与します。

いずれかがあなたの環境に触れていた場合、次に Vercel が何を開示するとしても、あなたは被害範囲(ブラスト半径)に含まれます。

セキュリティ責任者にとっての意味

いったん Vercel というブランド名のことは忘れてください。ここで起きたのは、AI エージェントの OAuth 統合によって、ほとんどのエンタープライズ向けセキュリティプログラムでは検知・スコープ・封じ込めができない侵害クラスが生まれるということの、最初の大きな裏付けとなる事例です。2 月の Roblox のチートダウンロードが、4 月には本番環境のインフラへのアクセスにつながりました。4 つの組織境界、2 つのクラウド・プロバイダー、そして 1 つのアイデンティティ境界です。ゼロデイは不要でした。

多くのエンタープライズでは、従業員が AI ツールを、社内の Google Workspace、Microsoft 365、または Slack インスタンスに対して、広範な OAuth スコープ付きで接続しています。にもかかわらず、セキュリティチームはそれを把握していません。Vercel の侵害は、攻撃者が最初にそれを見つけたとき、その露出がどのような形になるのかを示すケーススタディです。