AIでVPNデプロイを自動化した方法:世界初のAI搭載VPNキット

手動のVPN設定からワンコマンド展開へ——開発者の歩み

すべての始まりとなった課題

3年前、私は小さな開発コンサルを運営していました。新しいクライアントごとに、別のVPNサーバーを立ち上げる必要がありました。手動で設定し、ドキュメントはNotionに散らばり、さらにインターンがうっかりUFWルールを削除して「これは俺のマシンでは動くんだけどな」という瞬間が必ず訪れます。

プロダクション対応のVPNをセットアップするのには、これまでチームで 2〜3日 かかっていました:

- WireGuardまたはOpenVPNの設定

- fail2banとファイアウォールルールのセットアップ

- DNSとルーティングの取り扱い

- すべてをクライアント向けにドキュメント化

もっと良い方法があるはずだと思っていました。

転機:AIが設定を処理できたら?

深夜2時のオンコール対応を何度も眺めるうちに、私は実験を始めました。核となる洞察はシンプルでした:VPN設定は実はかなり決定論的。サーバーの仕様が最適な設定を決めます。ネットワークトポロジーがルーティングに影響します。プロバイダの特性がセキュリティ強化に影響します。

私は、次のことを行う自動化キットを作りました:

- サーバー仕様を検出する

- ネットワークトポロジーを分析する

- 最適化された設定を自動生成する

- 監視と自己修復をセットアップする

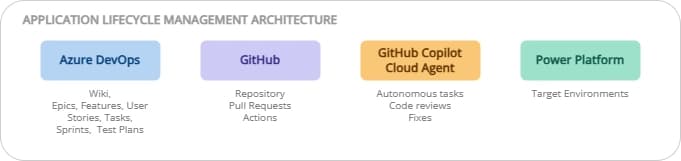

アーキテクチャ

ここからがAI層が実際にやっていることです(魔法ではなく、単なるパターンマッチングです):

# 簡略化した診断ロジック

def optimize_wireguard_config(server_specs, provider):

config = base_config.copy()

# プロバイダに基づくMTU最適化

if provider == 'digitalocean':

config['mtu'] = 1420 # DOには特定のパケット制限がある

elif provider == 'aws':

config['mtu'] = 1500 # AWSはジャンボフレームをサポート

else:

config['mtu'] = 1400 # 安全なデフォルト

# CPUコア数に基づくスレッド数

config['workers'] = min(server_specs['cores'], 4)

# DNS設定

config['dns'] = select_optimal_dns(provider, server_specs['region'])

return config

ワンコマンド展開

私が欲しかったデプロイ体験はこちらです:

# リポジトリをクローン

git clone https://github.com/ai-vpn-kit/vpn-kit

cd vpn-kit

# DigitalOceanへデプロイ

./deploy.sh --provider=digitalocean --region=us-west

# 魔法を見守る

[AI] Analyzing server specs... ✓

[AI] Optimizing WireGuard config... ✓

[AI] Setting up fail2ban and UFW... ✓

[AI] Configuring auto-renewing SSL... ✓

[AI] Running health checks... ✓

✓ VPN deployed in 3m 24s

実際の構成の詳細

- VPNプロトコル: WireGuard(高速・モダン・監査可能)

- オーケストレーション: Ansible(繰り返し可能なデプロイのため)

- AI層: 診断と最適化のためのPython

- CLI: シェル補完とインタラクティブモード付きのBash

- 監視: Slack/PagerDuty連携による内蔵ヘルスチェック

実際にうまくいくこと

約50件のデプロイで6ヶ月間ドッグフーディングした後:

✅ 手動設定ゼロ - AIが最適化の95%を担当

✅ 自己修復 - よくある失敗パターンから自動的に復旧

✅ 複数プロバイダ対応 - AWS、Vultr、DO、Linode、Hetznerで動作

✅ CI/CD統合 - GitHub Actions、GitLab CI、Jenkins

正直な制約

これがAGIだとは言いません。「AI」の部分は:

- 既知の失敗パターンに対するパターンマッチング

- コミュニティデータからのプロバイダ別最適化

- 統計的ルーティング最適化

あなたの“風変わりなネットワーク問題”を診断することはできませんが、退屈で反復的なケースの90%は確実に扱えます。

価格と提供状況

私はサブスクリプションではなく、一回払い($79) に落ち着きました。支払って終わり、デプロイし続けられる。サブスクの疲れも嫌です。

コアとなるWireGuardセットアップはMITライセンスでオープンソースです。AIの診断層が有料部分です。

始める:

アーキテクチャについての質問?ソースコードを見たい?下にコメントするか、GitHubでイシューを開いてください。