米Anthropic(アンソロピック)の大規模言語モデル(LLM)「Claude Mythos Preview(クロード・ミュトス・プレビュー)」が、これまでのセキュリティーの常識を変えようとしている。ソフトウエアの脆弱性(セキュリティー上の弱点)を見つけて「悪用できる」能力が、既存のLLMよりも高いためだ。

MythosのようなLLMは、今後も次々と出現することが予想される。実際、Mythosが発表された1週間後の2026年4月14日、米OpenAI(オープンAI)はサイバーセキュリティーに関する能力を高めたとするLLM「GPT-5.4-Cyber」を発表した。

企業は、Mythosなどにどのように対処すればよいのか。国際的な非営利団体Cloud Security Alliance(CSA)が発行したドキュメント「The “AI Vulnerability Storm”:Building a “Mythos-ready” Security Program(AI脆弱性の嵐:『Mythos対応』セキュリティープログラムの構築)」を基に考えてみよう。

脆弱性の公表から悪用まで「10時間」

CSAは、クラウドコンピューティングにおけるセキュリティーのベストプラクティスの策定・普及を目的とする。Mythosが企業のセキュリティー担当者にもたらした衝撃は大きかったと考えられる。そこでCSAは、Mythos公開の5日後に該当のドキュメントを公表した。

ドキュメントの著者は3人、共同著者は16人、レビュアーは250人超とされる。大手ベンダーの最高情報セキュリティー責任者(CISO)や最高技術責任者(CTO)、ホワイトハウスや米国家安全保障局(NSA)、米サイバーセキュリティー・インフラセキュリティー庁(CISA)などの元幹部など、そうそうたるメンバーが名を連ねる。

MythosのようなLLMがもたらす影響として、ドキュメントは「攻撃者と防御側の非対称性の拡大」を挙げている。脆弱性を見つけて悪用プログラム(エクスプロイト)を自動作成するLLMにより、攻撃者はこれまで以上に有利になるとしている。

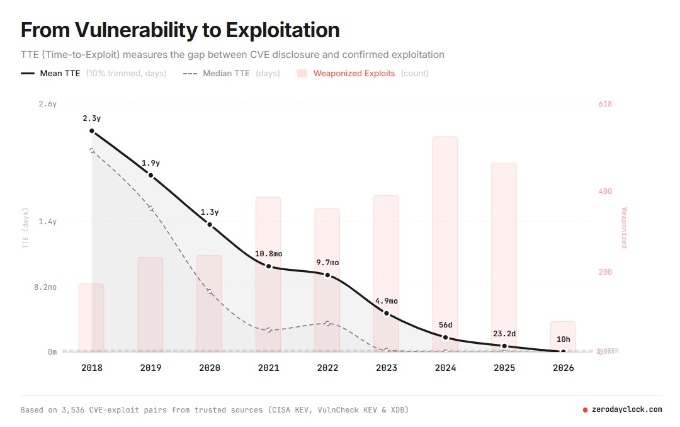

脆弱性が公表されてから悪用されるまでの時間は年々短くなっている。米Sysdig(シスディグ)のCISOであるSergej Epp (セルゲイ・エップ)氏が作成したライブダッシュボード「Zero Day Clock」によれば、脆弱性公表から悪用までの平均時間は、2018年には約2.3年だった。ところが2026年には平均で約10時間まで短縮された。

Mythosなどの出現により、今後はもっと短縮されることが予想される。これに伴い、ベンダーは修正プログラム(パッチ)の公表頻度を高めるだろう。防御側も頻繁にパッチを適用する必要がある。

頻度だけではない。量も膨大になる可能性がある。そのためドキュメントでは「AI脆弱性の嵐」と表現している。第1の嵐は「Project Glasswing」を経由すると専門家たちは見ている。

Project Glasswingは、大手セキュリティーベンダーなどが参加する取り組みだ。この取り組みの参加企業や、許可を受けた企業・組織のみがMythosを利用できる。現在、参加企業などは、Mythosを使って自社製品・サービスの脆弱性を調べている最中だと考えられる。これが一段落すれば、大量のパッチがリリースされる可能性がある。

次のページ

セキュリティー担当者が燃え尽きる恐れこの記事は会員登録で続きをご覧いただけます