Claude Opus 4.7は過剰に警戒する「クエリの取り締まり役」に変貌した、と開発者が不満

Acceptable Use Classifier(許容利用ポリシー分類器)からの拒否率が上昇し、顧客は何も得られないのに支払い続けている

Anthropicが先週リリースしたOpus 4.7には、不正利用を防ぐためのより強力なセーフガードが付いていました。残念ながら、それらのセーフガードは正当な用途まで妨げることにも成功してしまったようです。

Opus 4.7は、AnthropicがMythosの発表を行った流れを受けて登場しました。Mythosは、本来“脆弱性の発見や悪用に対して力が強すぎる”ため一般に出せないモデルだとされていました。モデルのリスクに関するその評価は、自己都合の説明に見えるものの、それでも同社はOpus 4.7を、過剰にまで警戒するガードレールのテストベッドとして使うことに決めたのです。

「私たちは、禁止されている、またはリスクが高いサイバーセキュリティ利用を示すリクエストを自動的に検知してブロックするセーフガードとともに、Opus 4.7をリリースします」AI企業の発言です。「これらのセーフガードを現実世界で展開して得られる学びは、最終的にMythosクラスのモデルを広くリリースするという当社の目標に向けて取り組む助けになるでしょう。」

Anthropicは、Claude Code向けのGitHubレポジトリに寄せられた苦情を丹念に読み込むことで、多くのことを学べるはずです。同社のAcceptable Use Policy(AUP:許容利用ポリシー)分類器への異議が急増しており、顧客は正当な業務を進めるのに苦労しています。

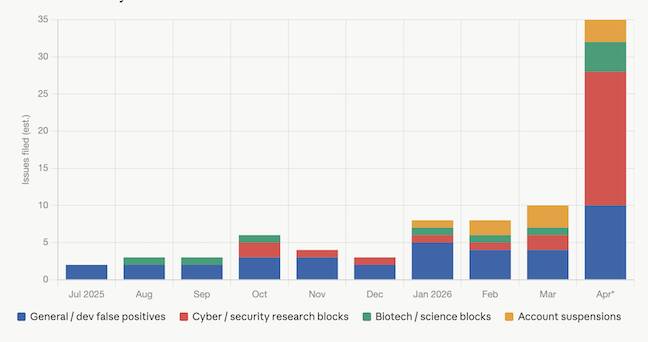

セキュリティが強化されれば、その分だけ誤検知も増えます――Claudeは過度に用心深くなり、無害な依頼への応答まで拒否するようになりました。AUP拒否に関する苦情をClaudeがまとめたグラフが、その状況を物語っています:

Claude Codeのユーザーは、GitHubのイシュー投稿における無効な拒否について、何か月も前から懸念を表明してきましたが、これまでのところ、その発生率はかなり一定でした。

2025年7月から2025年9月にかけて、この種の苦情は月におよそ2〜3件程度でした。そのようなイシューの1つが#4373で、「Memory authorization code from claude.ai triggers API policy error(claude.aiからのメモリ認可コードがAPIポリシーエラーを引き起こす)」でした。

2025年10月から2025年11月にかけては、AUPに関連する拒否が、月あたり5〜7件程度まで増加し、#8784のような問題、「 Claude 4.5 Throws API Error: Claude Code is unable to respond to this request for normal requests randomly(Claude 4.5がAPIエラーをスロー:通常のリクエストでもランダムにClaude Codeがこのリクエストに応答できない)」などが挙げられます。

12月には、関連する苦情はごくわずかでした。おそらく米国の祝日による減速の影響でしょう。

1月には苦情の数が再び約8件に戻りました。#16129の投稿者である開発者は、「Repeated False AUP Violations in Claude Code(Claude Codeにおける繰り返しの誤ったAUP違反)」の中で、「技術的なソフトウェア開発の会話がAUP違反を引き起こすべきではありません。安全フィルターが無害なコンテンツに対して過度に攻撃的に働いているようです」と述べています。数字は2月と3月でも同程度でした。

そして4月、状況が一変しました。

- Anthropicの超こわいバグ探しモデルMythosは、結局は何でもないものになりそう

- Anthropicは、Claude CodeをProプランから外す際に開発者がどう反応するかをテスト

- OpenAIが、プライバシーを「足元」でスクリーンショットできるように

- 年齢確認がインターネットをIDの検問所に変えうる、とProton CEOが不満

4月には、セキュリティ、一般的な開発用途、科学関連の拒否に関する「誤検知」だと主張する報告が30件以上、開発者らによって提出されています。

これには以下が含まれます。

- イシュー #48442、「Persistent AUP false positives — 40+ per 4 sessions, across unrelated projects (psychology book, web app, infra, bot)(持続的なAUPの誤検知—無関係なプロジェクト(心理学の本、Webアプリ、インフラ、ボット)にまたがって4セッションあたり40件超)」では、Claudeがさまざまなロシア語のプロンプトを処理しないことが扱われています。

- イシュー #49751、「Opus 4.7 flags standard computational structural biology as Usage Policy violation, regression from 4.6(Opus 4.7が標準的な計算構造生物学を使用ポリシー違反としてフラグ付け、4.6からの後退)」で、計算構造生物学のタスクがフラグ付けされる様子が説明されています。

- イシュー #50916、「Usage Policy Issues(使用ポリシーの問題)」、LSUサイバーセンターおよびApplied Cybersecurity LabのディレクターであるGolden G Richard IIIによるもので、Claudeが自身のサイバーセキュリティ・ラボを読み取ることを拒否した経緯について述べています。彼は「月200ドル以上を払っているなら、編集作業に対する基本的な手助けが却下されるべきではない。これは私の教科書『Cybersecurity in Context』に関連するラボであり、サイバー攻撃のためにAIモデルが悪用されうる可能性を私は十分に承知しているが、それでも、単純な暗号演習を含むラボの校閲をモデルが拒むのは不条理だ。もしモデルが行き詰めさせられて、サイバーセキュリティの教育者や研究者(私は両方です)でさえ使えないのなら、それはセキュリティに対してどのようにプラスの影響を与えているのか?」と書いています。

- イシュー #48723、「Constant AUP violation errors when Claude Code reads raw data files (example included)(Claude Codeが生データファイルを読み取ると、継続的にAUP違反エラーが発生する(例を含む)」では、ClaudeがHasbroのShrekおもちゃの広告PDFを読むよう求められたときにAUPエラーを投げる様子が説明されています。投稿した開発者はその後、Claudeがそれ以上の作業を拒否する原因となったファイル内の特定のPDFコンテンツストリーム構文を特定したとしています。これは「CHARACTER OR FOR DONKEY UNDERNEATH(下にドンキーのための文字)」に相当します。

- そして、イシュー #49679、「Cyber Use Case Exemption Granted and works with Claude Chat but still keep getting FPs from safety system when using Claude Code API access. Approved Cyber Use Case Exemption not fully propagating to API in Claude Code using Opus(サイバーのユースケース免除が付与され、Claude Chatでは動作するが、Claude CodeのAPIアクセスを使うと安全システムから誤検知がまだ続く。承認済みのサイバーユースケース免除が、Opusを使ったClaude CodeのAPIへ完全に反映されていない)」があります。ここでは、Anthropicがセキュリティ研究者がセキュリティのガードレールを回避できるように設定した特別な免除が、APIでは機能しないことが説明されています。

また、疑わしい拒否の最近の例は他にも多数あります。たとえば:#50795、#51352、#51794、#52086、#50494、#49904、#46147、そして#51248。

この増加分の一部は、おそらくユーザーベースの拡大によるものです。Claudeの顧客が増えれば、問題を報告する人も増えます。しかし同時に、Claudeユーザーのかなりの数が、過度に攻撃的なAUP分類器によって停止させられていることも、はっきりしています。

漏えいしたClaude Codeのソースが感情分析に正規表現(regex)パターンを使用していることを踏まえると、AUP分類器も同様の近道として、文脈を考慮せず禁止語を単にチェックしている可能性があります。

Anthropicはコメント依頼に応じませんでした。®

より絞り込んだテーマ

- 2FA

- アクセシビリティ

- AdBlock Plus

- Advanced persistent threat

- AIOps

- アプリ

- アプリケーション配信コントローラー

- Audacity

- 認証

- BEC

- ブラックハット

- BSides

- バグバウンティ

- Center for Internet Security

- CHERI

- CISO

- Common Vulnerability Scoring System

- Confluence

- サイバー犯罪

- サイバーセキュリティ

- Cybersecurity and Infrastructure Security Agency

- サイバーセキュリティ情報共有法

- データベース

- データ漏えい

- データ保護

- データ窃取

- DDoS

- DeepSeek

- DEF CON

- DevOps

- デジタル証明書

- 暗号化

- エンドポイント保護

- エクスプロイト

- ファイアウォール

- FOSDEM

- FOSS

- Gemini

- Google AI

- Google Project Zero

- GPT-3

- GPT-4

- Grab

- グラフィックス交換フォーマット

- ハッカー

- ハッキング

- ハクティビズム

- IDE

- 身元(アイデンティティ)詐取

- 画像圧縮

- インシデント対応

- インフォセック

- インフラストラクチャーのセキュリティ

- Jenkins

- Kenna Security

- 大規模言語モデル

- レガシーテクノロジー

- LibreOffice

- 機械学習

- マップ

- MCubed

- Microsoft 365

- Microsoft Office

- Microsoft Teams

- モバイルデバイス管理

- NCSAM

- NCSC

- ニューラルネットワーク

- NLP

- OpenOffice

- Palo Alto Networks

- パスワード

- 個人を特定できる情報

- フィッシング

- プログラミング言語

- QRコード

- 確率的鍵配送

- ランサムウェア

- リモートアクセス型トロイの木馬

- リトリーバル拡張生成

- レトロ・コンピューティング

- REvil

- RSAカンファレンス

- 検索エンジン

- ソフトウェア部品表

- ソフトウェアの不具合

- ソフトウェアライセンス

- スパム送信

- スパイウェア

- スター・ウォーズ

- 監視

- テンソル処理装置

- テキストエディター

- TLS

- TOPS

- トロイの木馬

- 信頼されたプラットフォームモジュール

- ユーザーインターフェース

- Visual Studio

- Visual Studio Code

- 脆弱性

- WannaCry

- WebAssembly

- Webブラウザー

- WordPress

- ゼロトラスト

より広いトピック

さらに詳しく

より絞り込むトピック

- 2FA

- アクセシビリティ

- AdBlock Plus

- 高度な持続的脅威

- AIOps

- アプリ

- アプリケーション デリバリー コントローラ

- Audacity

- 認証

- BEC

- ブラックハット

- BSides

- バグバウンティ

- Center for Internet Security

- CHERI

- CISO

- 共通脆弱性評価システム

- Confluence

- サイバー犯罪

- サイバーセキュリティ

- サイバーセキュリティ・インフラストラクチャ・セキュリティ庁

- サイバーセキュリティ情報共有法

- データベース

- データ侵害

- データ保護

- データ窃取

- DDoS

- DeepSeek

- DEF CON

- Devops

- デジタル証明書

- 暗号化

- エンドポイント保護

- エクスプロイト

- ファイアウォール

- FOSDEM

- FOSS

- Gemini

- Google AI

- Google Project Zero

- GPT-3

- GPT-4

- Grab

- グラフィックス交換フォーマット

- ハッカー

- ハッキング

- ハクティビズム

- IDE

- 身元盗用

- 画像圧縮

- インシデント対応

- インフォセック

- インフラストラクチャのセキュリティ

- Jenkins

- ケンナ・セキュリティ

- 大規模言語モデル

- レガシーテクノロジー

- LibreOffice

- 機械学習

- マップ

- MCubed

- Microsoft 365

- Microsoft Office

- Microsoft Teams

- モバイルデバイス管理

- NCSAM

- NCSC

- ニューラルネットワーク

- NLP

- OpenOffice

- Palo Alto Networks

- パスワード

- 個人を特定できる情報

- フィッシング

- プログラミング言語

- QRコード

- 量子鍵配送

- ランサムウェア

- リモートアクセス型トロイの木馬

- リトリーバル拡張生成

- レトロ・コンピューティング

- REvil

- RSAカンファレンス

- 検索エンジン

- ソフトウェア部品表

- ソフトウェアの不具合

- ソフトウェアライセンス

- スパミング

- スパイウェア

- スター・ウォーズ

- 監視

- テンソル処理装置

- テキストエディタ

- TLS

- TOPS

- トロイの木馬

- トラステッド・プラットフォーム・モジュール

- ユーザーインターフェース

- Visual Studio

- Visual Studio Code

- 脆弱性

- WannaCry

- WebAssembly

- Webブラウザ

- WordPress

- ゼロトラスト