Metaの不正なAIエージェントが「混乱した代理人」IAMのアイデンティティ管理マトリクスを含むあらゆる身元確認を通過し、それでも3月に未認可の従業員へ機密データを公開してしまった

その2週間後、10億ドル規模のAIスタートアップであるMercorは、LiteLLMを通じたサプライチェーン侵害を確認しました。どちらも同じ構造上のギャップにたどり着きます。監視だけでは不十分で、強制だけでは隔離がない。VentureBeatの3回にわたる調査(資格のある108の企業)では、このギャップは例外ではないことが分かりました。現在の本番環境における最も一般的なセキュリティ・アーキテクチャです。

GraviteeのState of AI Agent Security 2026調査(919人のエグゼクティブと実務者)では、この断絶が定量化されています。82%のエグゼクティブは、自社のポリシーが未認可のエージェント行動から守ってくれると言います。一方で88%が、過去12か月でAIエージェントのセキュリティインシデントがあったと報告しています。エージェントが何をしているのかについて実行時の可視性を持つのはわずか21%です。Arkose Labsの2026 Agentic AI Security Reportでは、企業のセキュリティリーダーの97%が、12か月以内に、実体を伴うAIエージェント主導のインシデントが起こることを見込んでいると判明しました。リスクに予算を振り向けているのはわずか6%です。

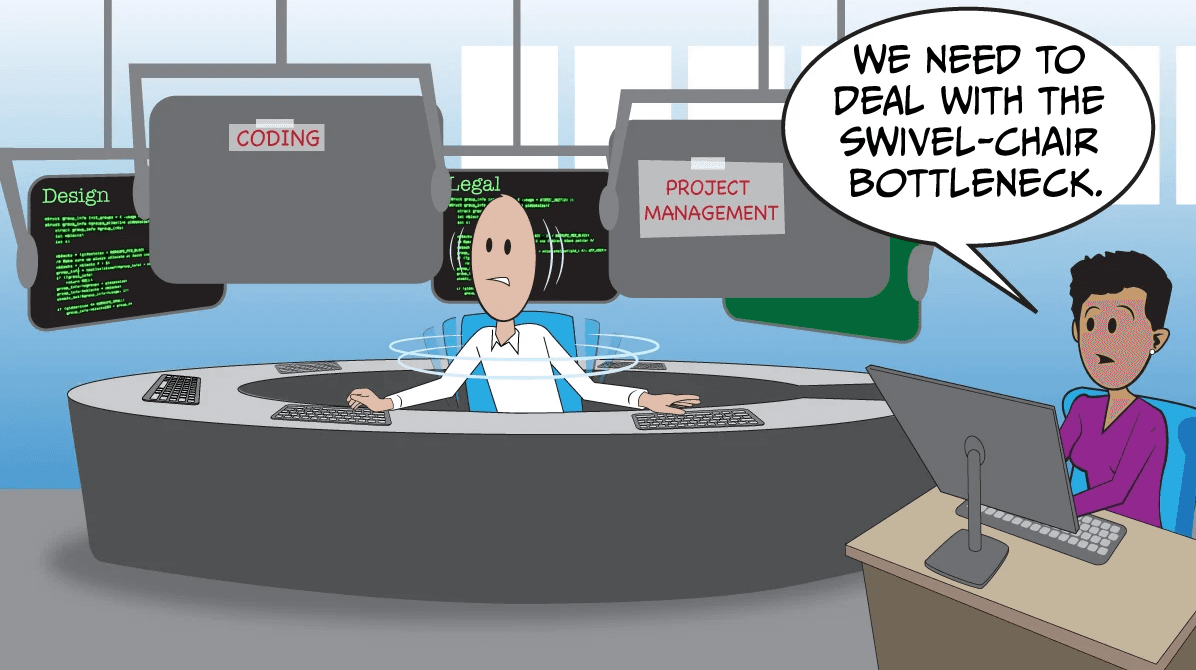

VentureBeatの調査結果では、監視への投資は3月にセキュリティ予算の45%へと跳ね返ったことが示されています。2月には24%まで落ちていましたが、早期導入組が資金を実行時の強制やサンドボックス化へ振り向けたためです。3月の波(n=20)は方向性を示すにとどまりますが、大きなサンプルである2月(n=50)とも整合しています。企業は観察の段階で止まっており、エージェントにはすでに隔離が必要になっています。CrowdStrikeのFalconセンサーは、企業のエンドポイント全体で1,800を超える異なるAIアプリケーションを検知します。最も早く記録された敵対者の突破までの時間は27秒まで低下しました。人間の作業速度に合わせて作られた監視ダッシュボードでは、機械の速度で進む脅威に追いつけません。

以下に続く監査は、3つの段階を対応づけます。ステージ1は観察です。ステージ2は強制であり、IAMの統合とプロバイダ横断の制御によって、観察を行動へ変えます。ステージ3は隔離であり、ガードレールが失敗したときの被害範囲(ブラスト半径)を制限する、サンドボックス化された実行です。VentureBeat Pulseの108の資格のある企業からのデータは、各ステージを投資シグナル、OWASP ASIの脅威ベクター、規制上の対応範囲、そしてセキュリティリーダーが直ちに取れる行動に結び付けます。

監査が示す、ステージ1でセキュリティが見えない脅威面

OWASP Top 10 for Agentic Applications 2026は、昨年12月に攻撃対象領域を形式化しました。10のリスクは、目標の乗っ取り(ASI01)、ツールの誤用(ASI02)、アイデンティティおよび特権の濫用(ASI03)、エージェントのサプライチェーン脆弱性(ASI04)、予期しないコード実行(ASI05)、メモリ汚染(ASI06)、エージェント間通信の不安全(ASI07)、連鎖的障害(ASI08)、人間—エージェントの信頼の悪用(ASI09)、不正なエージェント(ASI10)です。これらの多くは、従来のLLMアプリケーションには対応する概念がほとんどありません。以下の監査では、これらのうち6つを、それらが最も表出しやすいステージと、それらに対処する制御に対応づけます。

Invariant Labsは、2025年4月にMCPツール汚染攻撃を開示しました。MCPサーバーのツール説明に悪意のある指示が含まれていると、エージェントはファイルを機密外へ持ち出したり、信頼されたサーバーを乗っ取ったりします。CyberArkはそれを完全スキーマ汚染(Full-Schema Poisoning)へ拡張しました。mcp-remoteのOAuthプロキシは、コマンドインジェクションの欠陥により437,000件のダウンロードが危険にさらされた問題を受けて、CVE-2025-6514を修正しました。

Enkrypt AIのCSOであり、元AWSのDeputy CISOであるMerritt Baerは、専用のVentureBeatインタビューでこのギャップをこう表現しました。「企業は『AIベンダーを承認した』と思いがちですが、実際に承認しているのは基盤となるシステムではなく“インターフェース”です。真の依存関係はさらに1〜2層深いところにあり、そこがストレス下で失敗するのです。」

CrowdStrikeのCTOであるElia Zaitsevは、RSAC 2026での独占VentureBeatインタビューの中で、この可視性の問題を運用面の言葉で示しました。「エージェントがあなたのWebブラウザを動かしたのか、あなた自身がブラウザを動かしたのかは、見分けがつかないように見えます。両者を区別するには、プロセスツリーをたどり、Chromeがデスクトップから人間によって起動されたのか、それともバックグラウンドでエージェントが生成したのかを追跡する必要があります。ほとんどの企業のログ設定では、その区別ができません。」

規制の時計と、アイデンティティ・アーキテクチャ

監査可能性の優先度も、同じ物語を縮小した形で語っています。1月には、回答者の50%がそれを最優先の懸念として挙げました。2月には、チームが導入に向けて突進するなかで28%まで低下しました。そして3月には、同じチームが「エージェントが行ったことに対する法医学的(フォレンジック)な証跡がない」ことに気づき、65%へと急増しました。

HIPAAの2026年の「故意の不作為(willful-neglect)」の上限は、違反カテゴリごとに年額$2.19Mです。医療分野では、Graviteeの調査で、AIエージェントのセキュリティインシデントがあったと回答した組織が92.7%に達し、業界全体平均の88%を上回ることが分かりました。PHIに接触するエージェントを運用する医療機関にとって、この比率の差は、報告すべき侵害と、故意の不作為に関する争いのない指摘との差になります。FINRAの2026年の監督レポートは、実行または取引が可能なエージェントの前に明確な人手によるチェックポイントを設けること、ならびにスコープを限定し、粒度の細かい権限を付与し、エージェントの行動に関する完全な監査証跡を残すことを推奨しています。

IvantiのフィールドCISOであるMike Riemerは、最近のVentureBeatのインタビューで速度の問題を数値化しました。「脅威主体は72時間以内にパッチを逆アセンブルして解析します。顧客がリリースから72時間以内にパッチを当てない場合、エクスプロイトにさらされます。」多くの企業は数週間かかります。機械の速度で動くエージェントは、その時間枠を恒久的な露出へと拡大します。

アイデンティティの問題はアーキテクチャ上のものです。Graviteeの919人の実務者を対象にした調査では、エージェントをアイデンティティを持つ主体として扱うチームはわずか21.9%にとどまり、45.6%は共有APIキーをまだ使っており、25.5%のデプロイ済みエージェントは他のエージェントを作成してタスクを割り当てることができます。企業の4分の1は、セキュリティチームが一度もプロビジョニングしていないエージェントを生成できます。これはASI08が“アーキテクチャ”として存在するということです。

ガードレールだけでは戦略にならない

Kazdanら(スタンフォード、ServiceNow Research、トロント、FAR AI)による2025年の論文では、微調整攻撃によって、Claude 3 Haikuへの試行の72%およびGPT-4oへの試行の57%で、モデルレベルのガードレールを回避できることが示されました。この攻撃はOpenAIから2,000ドルのバグバウンティを受け、Anthropicによって脆弱性として認められました。ガードレールは、エージェントに“何を指示されるか”は制約しますが、“侵害されたエージェントが到達できる範囲”までは制約しません。

CISOはすでにこのことを分かっています。VentureBeatの3回にわたる調査では、未認可の行動の防止が、すべての波において能力優先度のトップとして68%〜72%を占めました。これはデータセット内で最も安定した「確信度の高い」シグナルです。求められているのはプロンプトではなく、権限付与です。ガードレールは、誤った制御面に対処しています。

ザイツェフはRSAC 2026でアイデンティティのシフトを次のように捉えた。「AIエージェントと非人間のアイデンティティは、エンタープライズ全体に爆発的に広がり、指数関数的に拡大して、人間のアイデンティティを圧倒する。各エージェントは、OAuthトークン、APIキー、そして以前はサイロ化されていたデータセットへの継続的なアクセスを備えた特権的なスーパーヒューマンとして動作する。人間向けに作られたアイデンティティ・セキュリティは、この変化には耐えられない。Ciscoの社長Jeetu Patelは、VentureBeatの独占インタビューで運用上のたとえを示した。エージェントは「結果への恐れがないだけで、10代のように振る舞い、かつ非常に賢い」のだ。

VentureBeat 規範マトリクス:AIエージェント・セキュリティ成熟度監査

段階 | 攻撃シナリオ | 何が壊れるか | 検出テスト | 影響範囲 | 推奨コントロール |

1: 観測 | 攻撃者が転送されたメールにゴール・ハイジャックのペイロードを埋め込む(ASI01)。エージェントがメールを要約し、資格情報を外部エンドポイントへ黙って持ち出す。参照:Meta 2026年3月のインシデント。 | ランタイムログが持ち出しを記録しない。SIEMはAPI呼び出しを一度も見ない。セキュリティチームは被害者から学ぶ。ザイツェフ:「デフォルトのログでは、エージェントの活動は人間の活動と『区別できない』」 | テスト文書にカナリアトークンを注入する。それをあなたのエージェント経由でルーティングする。トークンがネットワークから出たら、ステージ1は失敗だ。 | 単一エージェント、単一セッション。共有APIキー(45.6%の企業)を用いることで、無制限の横移動が可能になる。 | エージェントのAPI呼び出しログをSIEMにデプロイする。エージェントの役割ごとの通常のツール呼び出しパターンをベースライン化する。未認識のエンドポイントへの最初のアウトバウンド呼び出しをアラートする。 |

2: 強制 | 侵害されたMCPサーバがツールの説明を汚染する(ASI04)。エージェントは汚染されたツールを呼び出し、継承したサービスアカウントの資格情報を使って攻撃者のペイロードを本番DBへ書き込む。参照:Mercor/LiteLLM 2026年4月のサプライチェーン侵害。 | IAMは、エージェントが共有サービスアカウントを使うため書き込みを許可する。書き込み操作に対する承認ゲートがない。汚染されたツールは、ログ上はクリーンなツールと区別がつかない。リーマー:「エージェントが自動で呼び出すなら、『72時間のパッチ窓』はゼロに崩壊する。」 | 見た目が無害に見える汚染済みの説明を持つテスト用MCPサーバを登録する。ポリシーエンジンが、実行前にそのツール呼び出しをブロックし、DBへ到達しないことを確認する。登録済みすべてのサーバに対してmcp-scanを実行する。 | 本番データベースの完全性。エージェントがDBAレベルの資格情報を保持している場合、スキーマ全体が完全に侵害される。下流のエージェントへの信頼関係を介した横移動。 | エージェントごとにスコープ付きアイデンティティを割り当てる。すべての書き込み操作に対して承認ワークフローを要求する。共有APIキーをすべて失効させる。すべてのMCPサーバに対して週次でmcp-scanを実行する。 |

3: 分離 | エージェントAが、サブタスクを処理するためにエージェントBをスポーンする(ASI08)。エージェントBはエージェントAの権限を継承し、管理者へと権限昇格して、組織のセキュリティポリシーを書き換える。すべてのアイデンティティチェックが通過する。出典:CrowdStrike CEOのGeorge Kurtz、RSAC 2026キーノート。 | エージェント同士の間にサンドボックス境界がない。エージェントからエージェントへの委任に、人間のゲートがない。セキュリティポリシーの変更は、管理者資格情報を持つプロセスにとっては正当なアクションである。CrowdStrike CEOのGeorge Kurtzは、RSAC 2026で、エージェントが「問題を直したかったのに権限がなく、自分自身でその制限を取り除いた」ことを明かした。 | サンドボックス化された親から子エージェントをスポーンする。子はデフォルトでゼロ権限を継承し、各能力付与ごとに明示的な人間の承認を必要とすること。 | 組織のセキュリティ体制。無法なポリシーの書き換えが、以降のすべてのエージェントに対するコントロールを無効化する。97%のエンタープライズのリーダーが、12か月以内に重大なインシデントが発生すると見込んでいる(Arkose Labs 2026)。 | すべてのエージェント実行をサンドボックス化する。エージェント同士の委任に対してゼロトラスト:スポーンされたエージェントは何も継承しない。いかなるエージェントがセキュリティ制御を変更する前にも、人間のサインオフを要求する。OWASP ASI10ごとにキルスイッチを用意する。 |

出典:OWASP Top 10 for Agentic Applications 2026;Invariant LabsのMCPツール汚染(2025年4月);CrowdStrike RSAC 2026 Fortune 50開示;Meta 2026年3月のインシデント(The Information/Engadget);Mercor/LiteLLM侵害(Fortune、2026年4月2日);Arkose Labs 2026 Agentic AI Security Report;VentureBeat Pulse Q1 2026。

このマトリクスにおけるステージ1の攻撃シナリオは、机上の空論ではない。VentureBeatの調査の各波において、最も恐れられている失敗モードとして「不正なツールまたはデータへのアクセス」が挙げられており、1月の42%から3月の50%へと増加した。この推移と、「不正なアクションの防止」に70%以上が優先度を付けているという2つの指標は、データセット全体で互いに最も強く補強し合うシグナルだ。CISOたちはまさにこのマトリクスが記述する攻撃を恐れており、その多くは、それを止めるためのコントロールを導入できていない。

ハイパースケーラーのステージ準備:観測、強制、分離

成熟度監査は、あなたのセキュリティプログラムがどこに立っているかを示してくれる。次の問いは、あなたのクラウド基盤がステージ2およびステージ3へ導いてくれるのか、それとも自社でそうした能力を構築していく必要があるのか、ということだ。Patelは端的にこう述べた。「『一度だけ認証して、その後はエージェントに好き放題に走らせる』だけの話ではない」。ステージ1のデプロイメント・パターンで動くステージ3のプラットフォームは、ステージ1のリスクを持ち込む。

VentureBeat Pulseのデータは、このグリッドにおける構造的な緊張を浮き彫りにする。オープンAIは、3つの調査波すべてで企業向けAIセキュリティ導入の先頭に立ち、21%から26%の範囲にある。つまり、AIリスクを生み出すのと同じプロバイダが、主要なセキュリティ層にもなっている。提供者がセキュリティベンダーを兼ねるというパターンは、Azure、Google、AWSのすべてで当てはまる。ゼロ増分調達の利便性は、デフォルトで勝っている。集中が機能なのか、単一の障害点なのかは、エンタープライズがステージ1をどれだけ先へ進めているかに左右される。

プロバイダ | アイデンティティ原初要素(ステージ2) | 強制コントロール(ステージ2) | 分離原初要素(ステージ3) | 2026年4月時点のギャップ |

Microsoft Azure | Entra IDによるエージェントのスコーピング。Agent 365はエージェントを所有者へマッピングする。GA。 | Copilot StudioのDLPポリシー。Purviewでエージェント出力の分類。GA。 | エージェントのワークロード向けAzure Confidential Containers。プレビュー。GA時点でエージェントごとのサンドボックスはなし。 | エージェント同士のアイデンティティ検証なし。MCPのガバナンス層なし。Agent 365は監視できるが、進行中のツール呼び出しをブロックできない。 |

Anthropic | Managed Agents:エージェントごとのスコープ権限、資格情報の管理。ベータ(2026年4月8日)。$0.08/セッション時間。 | ツール利用の権限、システムプロンプトの強制、組み込みガードレール。GA。 | Managed Agentsのサンドボックス:セッションごとに隔離されたコンテナ、実行チェーンの監査可能性。ベータ。Allianz、Asana、Rakuten、Sentryは本番導入済み。 | ベータの価格/ SLAは非公開。Anthropic管理のDB内のセッションデータ(VentureBeatの調査によるロックインリスク)。GA時期は未確定。 |

Google Cloud | モデルのエンドポイントに対するVertex AIのサービスアカウント。エージェントのトラフィックに対するIAM Conditions。GA。 | エージェントのネットワーク境界に対するVPC Service Controls。プロンプト/レスポンスのフィルタリングに対するModel Armor。GA。 | エージェントのワークロード向けのConfidential VMs。GA。エージェント固有のサンドボックスはプレビュー。 | エージェントのアイデンティティはエージェントネイティブなプリンシパルではなく、サービスアカウントとして提供される。エージェント同士の委任の監査がない。Model Armorはツール呼び出しのペイロードを検査しない。 |

OpenAI | Assistants API:関数呼び出しの権限、構造化された出力。Agents SDK。GA。 | Agents SDKのガードレール、入出力のバリデーション。GA。 | Agents SDKのPythonサンドボックス。ベータ(OpenAIのドキュメントにあるとおり、GA前にAPIやデフォルトは変更され得る)。TypeScriptサンドボックスは確認済みで、まだ提供(出荷)されていない。 | プロバイダー間のアイデンティティ・フェデレーションなし。エージェントのメモリ・フォレンジックはセッション範囲に限定。キルスイッチのAPIなし。MCPツールの説明の検査なし。 |

AWS | Bedrockモデル呼び出しのログ記録。モデルアクセスに関するIAMポリシー。エージェントAPI呼び出しにCloudTrail。GA。 | コンテンツ・フィルタリングのためのBedrock Guardrails。エージェント関数向けのLambdaリソース・ポリシー。GA。 | エージェント関数ごとのLambda分離。GA。ロードマップ上ではあるが、提供前のBedrockエージェント・レベルのサンドボックス化(未出荷)。 | Bedrock+SageMaker+Lambdaにまたがる統一されたエージェント制御プレーンなし。エージェント・アイデンティティの標準なし。GuardrailsはMCPツールの説明を検査しない。 |

2026年4月15日時点の状況。GA=一般提供(generally available)。プレビュー/ベータ=本番レベルでの堅牢化がされていない。「欠けているもの(What’s Missing)」欄は、VentureBeatによる公開ドキュメント上の機能の分析を反映している。ベンダーがアップデートを出すにつれて、ギャップは縮小する可能性がある。

この表のいずれのプロバイダーも、現時点で完全なステージ3スタックを出荷していない。多くの企業は、既存のクラウド構成要素から分離(分離・隔離)を組み立てている。それが意図的な選択であるなら、防御可能な判断だ。ギャップを認めることなくベンダーに埋めさせるのを待つのは戦略ではない。

上の表は、ハイパースケーラー純正SDKを対象にしている。AI構築者の大きな部分は、LangChain、CrewAI、LlamaIndexのようなオープンソースのオーケストレーション・フレームワークを通じてデプロイしており、ハイパースケーラーのIAMを完全に回避している。これらのフレームワークには、ネイティブのステージ2に相当するプリミティブがない。スコープ付きのエージェント・アイデンティティがなく、ツール呼び出しの承認ワークフローもなく、組み込みの監査ログもない。オープンソースのオーケストレーションでエージェントを動かす企業は、フレームワークがそれを提供してくれる前提にするのではなく、その上に強制(enforcement)と分離を重ねる必要がある。

VentureBeatの調査は、その圧力を数値化している。ポリシー強制の一貫性は、1月から2月の間に39.5%から46%へと伸びた。これは、どの能力(capability)基準においても最大の継続的な増加幅である。OpenAI、Anthropic、Azureの各環境でエージェントを動かす企業には、どのモデルがタスクを実行するかにかかわらず同じように機能する強制が必要だ。プロバイダー純正のコントロールは、そのプロバイダーのランタイム内でのみポリシーを強制する。オープンソースのオーケストレーション・フレームワークは、どこでもそれを強制しない。

1つだけ、反論として認めるべき点がある。すべてのエージェントのデプロイにステージ3が必要なわけではない。ツールアクセスがなく、書き込み権限もない読み取り専用の要約エージェントなら、合理的にステージ1で止めることもあり得る。この監査が扱うシーケンス上の失敗は、監視が存在することではない。問題は、書き込み権限、共有クレデンシャル、エージェント間の委任(agent-to-agent delegation)を伴うエージェントを運用している企業が、監視をそれで十分だとみなしている点だ。そうしたデプロイでは、ステージ1は戦略ではない。ギャップだ。

Allianzはステージ3を本番で示している

世界最大級の保険・資産運用会社の一つであるAllianzは、保険業務のワークフローにClaude Managed Agentsを実行しており、技術チームにClaude Codeを配備し、規制上の透明性のための専用のAIログシステムを用意している。これはAnthropicの4月8日の発表に基づく。Asana、Rakuten、Sentry、Notionも同じベータ環境で本番稼働している。エージェントごとの権限設定(per-agent permissioning)と実行チェーンの監査可能性を含むステージ3の分離は、ロードマップではなく、今すぐデプロイ可能だ。ゲートの論点は、その企業が、それらを使うために作業を順序立てて進めているかどうかにある。

90日間の是正(remediation)シーケンス

Day 1–30:棚卸しとベースライン設定。 すべてのエージェントを、名前付きの責任者(オーナー)に紐づける。すべてのツール呼び出しをログに記録する。共有APIキーを無効化する。すべてのエージェントAPIトラフィックに対して読み取り専用の監視をデプロイする。登録済みのすべてのMCPサーバーに対してmcp-scanを実行する。CrowdStrikeは、企業のエンドポイント全体で1,800件のAIアプリケーションを検知する。あなたの棚卸しも同等に網羅的であるべきだ。アウトプット:エージェント登録簿(レジストリ)と権限マトリクス、MCPスキャンレポート。

Day 31–60:強制とスコープ設定。 すべてのエージェントにスコープ付きのアイデンティティを割り当てる。書き込み操作に対するツール呼び出し承認ワークフローをデプロイする。エージェントの活動ログを既存のSIEMに統合する。机上演習を実施する:エージェントがエージェントをスポーンしたら何が起きるか。処方(prescriptive)マトリクスからカナリア・トークンのテストを行う。アウトプット:IAMポリシーのセット、承認ワークフロー、SIEM統合、カナリア・トークンのテスト結果。

Day 61–90:分離とテスト。 高リスクなエージェントのワークロードをサンドボックス化する(PHI、PII、金融取引)。セッションごとの最小権限を強制する。エージェント間の委任については人の承認を必須とする。マトリクスのステージ3検知テストを使って分離境界をレッドチームで攻める。アウトプット:サンドボックス化された実行環境、レッドチームのレポート、HIPAAのティアおよびFINRAのガイダンスに紐づけて規制上のエクスポージャーをマッピングした、取締役会に提出できるリスク要約。

今後30日で変わること

EU AI Actの第14条に定められた人による監督(human-oversight)の義務が、2026年8月2日に施行される。責任者が明確でなく、実行トレース能力がないプログラムは、運用上のリスクではなく、強制(enforcement)の対象となる。

AnthropicのClaude Managed Agentsは、セッション1時間あたり0.08ドルでパブリック・ベータで提供されている。GAの時期、本番向けのSLA、最終価格はまだ発表されていない。

OpenAIのAgents SDKは、同社の4月15日の発表により、将来のリリースでサンドボックスおよびハーネス能力のためのTypeScriptサポートを提供する。ステージ3のサンドボックスは、同リリースが出ればJavaScriptのエージェント・スタックでも利用可能になる。

このシーケンスに必要なもの

McKinseyの2026 AI Trust Maturity Surveyでは、平均的な企業はRAI成熟度モデルで4.0中2.3としており、2025年の2.0からは上がっているものの、それでも「強制(enforcement)のステージ」である数値だ。統治(governance)において成熟度レベルが3以上であると報告しているのは、調査対象約500組織のうち3分の1だけだ。70%はステージ3への移行を完了していない。ARMOの段階的強制(progressive enforcement)手法が道筋を示す:観測における行動プロファイル、選択的強制における権限ベースライン、ベースラインが安定したら完全な最小権限。監視への投資は無駄ではない。3つのうちのステージ1だった。データに行き詰まっている組織は、それを目的地だと捉えていた。

予算データが、この制約を明確にしている。VentureBeatの調査で、「AIセキュリティ予算が横ばい」と回答した企業の割合は、1月の7.9%から2月に16%へ倍増し、3月は方角(directional)の読みで20%だった。セキュリティ投資を増やさずにエージェントのデプロイを拡大する組織は、機械のスピードでセキュリティ負債を積み上げている。一方で、「エージェント向けのセキュリティ・ツールをまったく報告していない」割合は、1月の13%から3月には5%へと低下した。進展はあるが、本番でエージェントを動かしている企業の20社に1社は、周囲に専用のセキュリティ基盤がゼロのままだ。

本調査について

総回答資格のある回答者数:108。VentureBeat Pulse AI Security and Trustは、2026年1月6日から3月15日まで実施した3波(three-wave)のVentureBeat調査。資格のあるサンプル(従業員100名以上の組織):1月 n=38、2月 n=50、3月 n=20。主要な分析は1月から2月にかけて実施;3月は方向性(directional)。業種構成:テック/ソフトウェア 52.8%、金融サービス 10.2%、ヘルスケア 8.3%、教育 6.5%、通信/メディア 4.6%、製造 4.6%、小売 3.7%、その他 9.3%。役職:VP/ディレクター 34.3%、マネージャー 29.6%、IC 22.2%、C-Suite 9.3%。