2026年5月8日 - Link Blog

Claude Code を使う:HTML の「不合理なほどの有効性」。Thariq Shihipar(Anthropic の Claude Code チーム)の、Claude に依頼する出力フォーマットとして Markdown より HTML を推す、示唆に富む記事です。

この記事には面白い例がぎっしり詰まっています(このサイトで収集されたもの)し、次のようなプロンプトの提案もあります:

この PR をレビューするのを手伝ってください。PR を説明する HTML アーティファクトを作成して。ストリーミング/バックプレッシャーのロジックはあまり詳しくないので、そこに注力してください。差分をインラインの余白注釈付きで実際に表示し、見つけたものを重大度別に色分けし、概念をうまく伝えるのに必要なら他にも何でも入れてください。

私は GPT-4 の時代から、ほとんどのものを Markdown で要求するのがデフォルトでした。8,192 トークン制限があった当時は、HTML より Markdown のほうがトークン効率が非常に高く、それが大きな利点だったためです。

Thariq のこの記事は、特に「出力」については、私にそれを再考させました。HTML で説明を出すよう Claude に頼むと、SVG 図、インタラクティブなウィジェット、ページ内ナビゲーションなどを差し込めるため、情報の見やすさ・たどりやすさが格段に良くなります。

昨年12月に HTML ツールを作るための有用なパターン について書きましたが、そこでは tools.simonwillison.net サイトにあるようなインタラクティブなユーティリティにかなり寄せていました。アドホックなプロンプトへの応答として、リッチな HTML の説明をもっと実験し始めるのが楽しみです。

copy.fail で試してみる

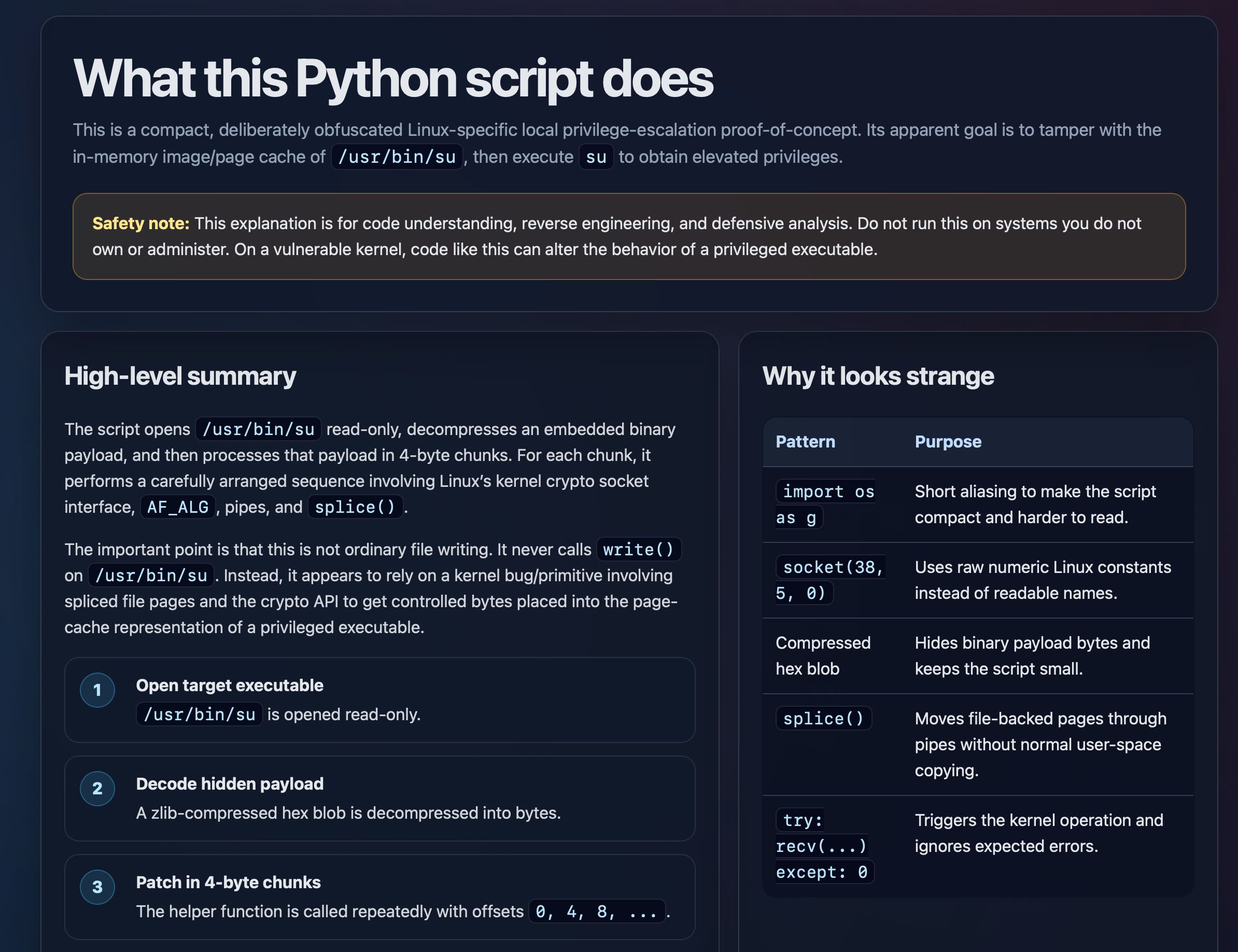

copy.fail は、難読化された Python として配布された概念実証(PoC)を含む、最近発見された Linux のセキュリティ脆弱性の悪用手口を説明しています。

私は GPT-5.5 に、次のようにしてその悪用の HTML での説明を作らせようとしてみました:

curl https://copy.fail/exp | llm -m gpt-5.5 -s 'このコードを詳細に説明してください。フォーマットし直し、紛らわしい部分は展開して、何をしていてどう動くのかを深掘りしてください。HTML を出力してください。見栄え良く整え、HTML と CSS と JavaScript の機能を使って、説明をリッチでインタラクティブにし、可能な限り分かりやすくしてください'

こちらが 生成された HTML ページ です。かなり良い出来です。とはいえ、周辺にある Python のハーネスよりも、悪用(エクスプロイト)自体を説明することを強調すべきだったでしょう。

最近の記事

- xAI/Anthropic データセンター契約に関するメモ - 2026年5月7日

- ライブブログ:Code w/ Claude 2026 - 2026年5月6日

- Vibe coding とエージェント的なエンジニアリングは、私の好みよりも早く近づいてきている - 2026年5月6日

これは Simon Willison による リンク投稿 で、2026年5月8日 に投稿されました。

html 96 security 602 markdown 32 ai 2009 prompt-engineering 190 generative-ai 1780 llms 1746 llm 597 claude-code 112月次ブリーフィング

$10/月でスポンサーになってください。今月の最も重要なLLMの動向を厳選したメールダイジェストをお届けします。

あなたに送る量を減らすために、私にお金を払ってください!

スポンサー&購読